Erhöhen der WordPress Sicherheit

So überprüfen Sie WordPress Installationen und verschärfen ihre Sicherheit:

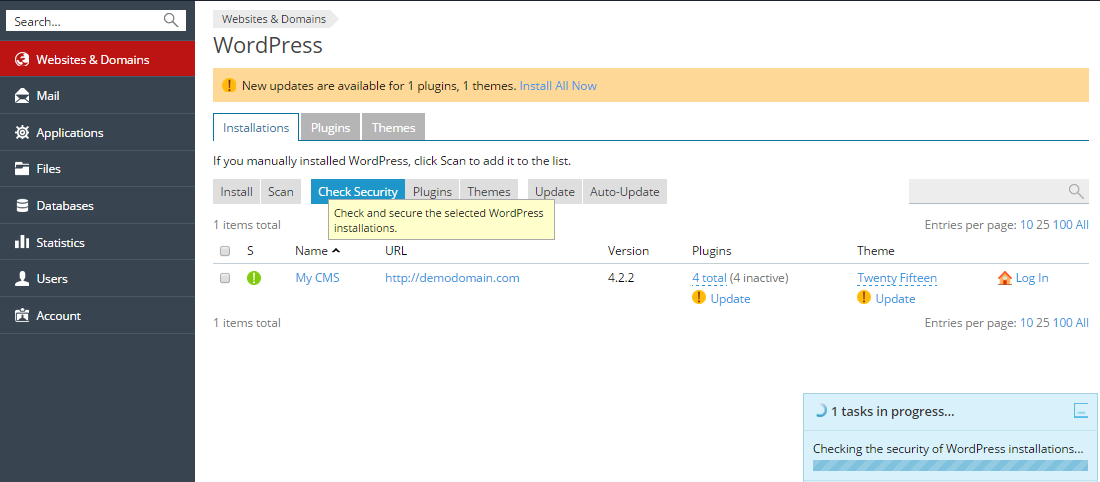

- Rufen Sie Websites & Domains > WordPress auf.

- Nun können Sie eine der folgenden Möglichkeiten wählen:

- Um die Sicherheit aller WordPress Installationen zu überprüfen, klicken Sie auf Sicherheit prüfen.

- Um die Sicherheit einer einzelnen WordPress Installation zu optimieren, klicken Sie neben dem Namen der gewünschten WordPress Installation auf das Symbol in der Spalte S.

- Um die Sicherheit von zwei oder mehr WordPress Installationen zu optimieren, aktivieren Sie die Kontrollkästchen neben den entsprechenden WordPress Installationen und klicken auf Sicherheit prüfen.

- Aktivieren Sie die Kontrollkästchen für die Sicherheitsoptimierungen, die Sie übernehmen wollen und klicken Sie auf Sicherheit optimieren.

Achtung: Denken Sie daran, dass nicht alle Sicherheitsoptimierungen zurückgesetzt werden können. Daher ist dringend zu empfehlen, ein Backup des entsprechenden Abonnements zu erstellen, bevor Sie die Sicherheit der WordPress Installationen optimieren.

Übersicht über alle möglichen WordPress Sicherheitsoptimierungen

-

Der Ordner wp-content. Das Verzeichnis

wp-contentkann unsichere PHP-Dateien enthalten, die benutzt werden können, um Ihrer Website zu schaden. Nach der WordPress Installation können PHP-Dateien aus diesemwp-contentnicht erlaubt ist. Beachten Sie jedoch, dass benutzerdefinierte Anweisungen in den Dateien.htaccessoderweb.configdiese Sicherheitsmaßnahme überschreiben könnten. Außerdem ist zu beachten, dass einige Ihrer Plug-ins nach der Sicherheitsoptimierung des wp-content-Ordners u.U. nicht mehr funktionieren könnten. -

Der Ordner wp-includes. Das Verzeichnis

wp-includeskann unsichere PHP-Dateien enthalten, die benutzt werden können, um Ihrer Website zu schaden. Nach der WordPress Installation können PHP-Dateien aus diesemwp-includesnicht erlaubt ist. Beachten Sie jedoch, dass benutzerdefinierte Anweisungen in den Dateien.htaccessoderweb.configdiese Sicherheitsmaßnahme überschreiben könnten. Außerdem ist zu beachten, dass einige Ihrer Plug-ins nach der Sicherheitsoptimierung des wp-includes-Ordners u.U. nicht mehr funktionieren könnten. -

Die Konfigurationsdatei. Die Datei

wp-config.phpenthält Zugangsdaten für den Datenbankzugriff und andere sensible Daten. Nach der WordPress Installation kann diesewp-config.phpzugreifen. Die Sicherheitsprüfung überprüft, ob ein nicht autorisierter Zugriff auf die Dateiwp-config.phpblockiert wird. Beachten Sie jedoch, dass benutzerdefinierte Anweisungen in den Dateien.htaccessoderweb.configdiese Sicherheitsmaßnahme überschreiben könnten. - Berechtigungen zum Durchsuchen von Verzeichnissen. Wenn das Durchsuchen von Verzeichnissen eingeschaltet ist, können Hacker Informationen über Ihre Website erhalten (verwendete Plug-ins etc. ). In Plesk ist das Durchsuchen von Verzeichnissen standardmäßig ausgeschaltet. Die Sicherheitsprüfung überprüft, ob das Durchsuchen von Verzeichnissen in der jeweiligen WordPress Installation ausgeschaltet ist.

-

Datenbankpräfix. Die WordPress-Datenbanktabellen haben in allen WordPress-Installationen dieselben Namen. Wenn das Standardpräfixwp_für die Namen der Datenbanktabellen verwendet wird, ist die gesamte WordPress Datenbankstruktur kein Geheimnis und jeder kann an beliebige Daten daraus gelangen. Die Sicherheitsprüfung ändert die Namenpräfixe der Datenbanktabellen in etwas anderes alswp_um. Dafür wird der Wartungsmodus eingeschaltet, alle Plug-ins deaktiviert, dann das Präfix in der Konfigurationsdatei geändert, das Präfix in der Datenbank geändert, die Plug-ins reaktiviert, die Permalink-Struktur aktualisiert und anschließend der Wartungsmodus wieder ausgeschaltet. -

Sicherheitsschlüssel. WordPress verwendet Sicherheitsschlüssel (AUTH_KEY,SECURE_AUTH_KEY,LOGGED_IN_KEYundNONCE_KEY) zur Verschlüsselung der Informationen, die in den Cookies eines Benutzers aufbewahrt werden. Ein guter Sicherheitsschlüssel sollte lang sein (60 Zeichen oder mehr), zufällig zusammengestellt und kompliziert. Die Sicherheitsprüfung überprüft, ob die Sicherheitsschlüssel eingerichtet sind und ob sie mindestens Buchstaben und Nummern enthalten. -

Berechtigungen für Dateien und Verzeichnisse. Wenn Berechtigungen für Dateien und Verzeichnisse nicht der Sicherheitsrichtlinie entsprechen, können diese genutzt werden, um Ihre Website zu hacken. Nach der WordPress-Installation können Dateien und Verzeichnisse verschiedene Berechtigungen haben. Die Sicherheitsprüfung überprüft, ob die Berechtigungen für die Dateiwp-config.phpauf600, für andere Dateien auf644und für Verzeichnisse auf755eingestellt sind. -

Benutzername des Administrators. Sobald eine WordPress Instanz installiert wird, gibt es standardmäßig einen Benutzer mit Administrationsrechten und dem Benutzernamenadmin. Da der Benutzername eines Benutzers in WordPress nicht geändert werden kann, muss eine Person lediglich das Passwort erraten, um als Administrator auf das System zugreifen zu können. Die Sicherheitsprüfung stellt sicher, dass es keinen Benutzer mit Administrationsrechten und dem Benutzernamen "admin" gibt. -

Versionsinformationen. Für jede WordPress-Version gibt es bekannte Sicherheitsanfälligkeiten. Das heißt: Wenn Sie die Version Ihrer WordPress-Installation anzeigen lassen, wird sie ein leichteres Ziel für Hacker. Die Version einer ungeschützten WordPress Installation kann in den Metadaten und denreadme.html-Dateien der Seiten eingesehen werden. Mit der Sicherheitsprüfung wird überprüft, ob allereadme.html-Dateien leer sind und jedes Theme einefunctions.php-Datei mit dieser Zeile enthält:remove_action(\'wp_head\', \'wp_generator\');.