Protezione delle connessioni con SSL It! Estensione

Riassunto: L’estensione SSL It! ti aiuta a proteggere i siti ospitati utilizzando certificati SSL/TLS gratuiti o a pagamento.

In questa sezione imparerai come ottenere i certificati SSL/TLS gratuiti, come acquistare i certificati a pagamento, come caricare i certificati da un file e come proteggere i siti ospitati utilizzando tali certificati.

Apprenderai anche come rafforzare le connessioni ai siti ospitati e come valutare l’efficacia della protezione SSL dei siti ospitati. Se sei un amministratore di Plesk, imparerai anche come configurare i certificati SSL/TLS disponibili ai tuoi clienti dall’interfaccia di SSL It!.

L’estensione SSL It! offre una singola interfaccia per mantenere sicuri i siti web mediante certificati SSL/TLS rilasciati dalle autorità di certificazione (CA) attendibili Let’s Encrypt e DigiCert (marchi Symantec, GeoTrust e RapidSSL) o tramite qualsiasi altro certificato SSL/TLS a tua scelta. Usando l’estensione, puoi anche procedere nel modo seguente:

- Aumenta la sicurezza dei visitatori del tuo sito web reindirizzandoli da HTTP a HTTPS.

- Proteggi i visitatori del tuo sito web impedendo l’accesso dei browser web tramite connessioni HTTP non sicure.

- Proteggi la riservatezza dei visitatori del tuo sito web e migliora le prestazioni del sito stesso tramite l’associazione OCSP.

- Rendi più sicure le connessioni crittografate con certificati SSL/TLS utilizzando protocolli e cifre generati da Mozilla.

Per iniziare con SSL It!

Tieni conto di quanto segue:

- L’estensione SSL It! è installata per impostazione predefinita.

- Per trarre vantaggio da tutte le funzionalità di SSL It!, assicurati che siano installate anche le versioni più recenti delle estensioni DigiCert SSL e Let’s Encrypt.

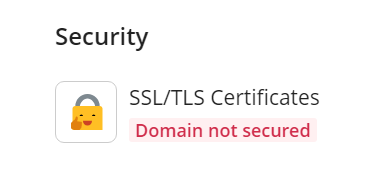

Per gestire un certificato SSL/TLS di un dominio, accedi a Siti web e domini > il tuo dominio. Puoi verificare lo stato di sicurezza attuale del dominio in Certificati «SSL/TLS»:

Protezione di siti web mediante certificati SSL/TLS

L’estensione SSL It! ti consente di proteggere siti web mediante certificati SSL/TLS gratuiti e a pagamento (al momento sono esclusivamente di DigiCert) e, inoltre, tramite certificati già in tuo possesso.

Per proteggere un sito web mediante un certificato SSL/TLS gratuito di Let’s Encrypt:

-

Vai a Siti web e domini > il tuo dominio > Certificati SSL/TLS.

-

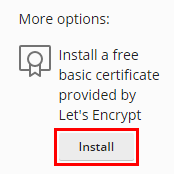

Sotto «Altre opzioni», fai clic su Installa:

-

Specifica l’indirizzo e-mail da utilizzare per le notifiche urgenti e il recupero delle chiavi perse.

-

Seleziona cosa desideri proteggere oltre al dominio principale:

-

Proteggi il nome del dominio principale. Proteggi solo il dominio principale. Se vuoi proteggere solo la webmail, puoi deselezionare la casella di controllo.

-

Proteggi il dominio wildcard (compresi www e webmail). Proteggi il sottodominio www e/o gli alias di dominio e la webmail.

-

Includi un sottodominio «www» per il dominio e per ciascun alias selezionato. Proteggi il sottodominio www e/o gli alias del dominio.

-

Proteggi la webmail in questo dominio. Proteggi la webmail.

-

Assegna il certificato al dominio di posta. Proteggi le connessioni al server di posta per questo dominio. Utile se il server di posta non è protetto con un certificato SSL/TLS, o se il certificato che protegge il server di posta non può essere verificato.

Se disponi di un sottodominio www e/o di alias di dominio, ti consigliamo anche di selezionare la casella di controllo Includi un sottodominio «www» per il dominio e per ciascun alias selezionato.

-

-

Fai clic su Ottieni gratis.

Un certificato SSL/TLS di Let’s Encrypt verrà generato e installato automaticamente.

Nota: Se proteggi un dominio mediante un certificato SSL/TLS di Let’s Encrypt, quindi aggiungi all’abbonamento nuovi domini, sottodomini, alias di dominio o webmail, puoi fare in modo che SSL It! li protegga automaticamente generando di nuovo il certificato SSL/TLS di Let’s Encrypt. A tale scopo, accedi a Siti web e domini > il tuo dominio > Certificati SSL/TLS e attiva l’opzione Mantieni i siti web sicuri.

Per ottenere un certificato SSL/TLS a pagamento:

-

Vai a Siti web e domini > il tuo dominio > Certificati SSL/TLS.

-

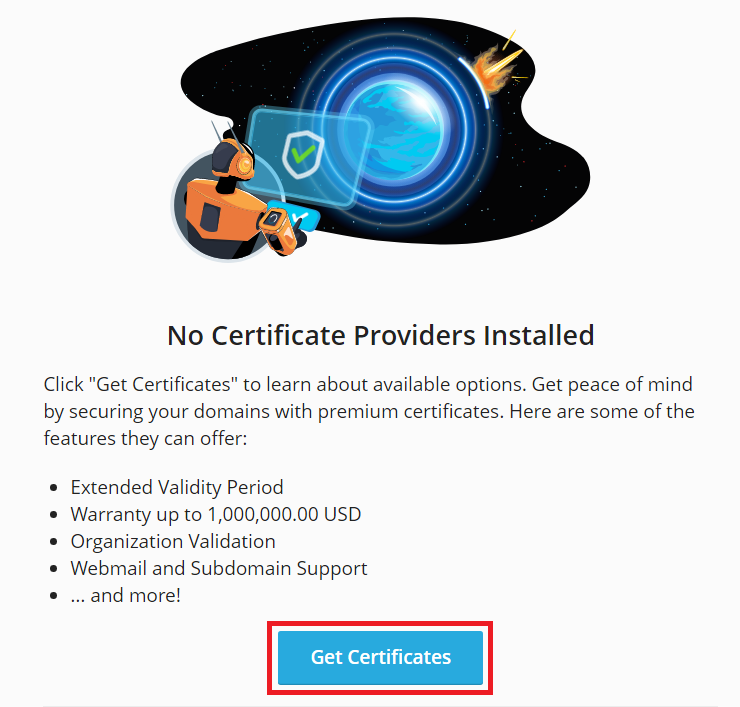

Per ottenere l’elenco dei certificati disponibili, clicca su Ottieni certificati:

-

Seleziona il certificato SSL/TLS che vuoi acquistare e fai clic sul pulsante Acquista nel formulario del certificato.

Nota: Per trovare il certificato appropriato, puoi fare quanto segue:

- Filtra i certificati disponibili. Puoi applicare i set di filtri Consigliato, Wildcard e Per le organizzazioni.

- Trovi maggiori informazioni su un certificato (il suo periodo di validità, il tipo di convalida, ecc.) facendo clic sul pulsante Maggiori informazioni nel modulo del certificato.

-

Nella finestra pop-up del negozio online di Plesk, inserisci il tuo indirizzo, le informazioni di pagamento e poi acquista il certificato.

-

Chiudi la finestra pop-up.

-

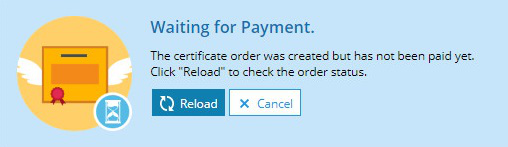

Aspetta che Plesk aggiorni lo stato del pagamento o aggiornalo manualmente facendo clic su Ricarica. Plesk aggiorna automaticamente lo stato dei pagamenti una volta ogni ora.

-

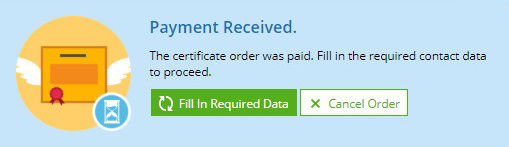

Una volta elaborato il pagamento, fai clic su Inserisci dati richiesti.

-

Inserisci i recapiti richiesti e fai clic su OK.

Ora Plesk crea automaticamente una richiesta di firma di significato (CSR), quindi riceve e installa il certificato SSL/TLS. La procedura può richiedere tempo, in base al tipo di certificato SSL/TLS. Puoi aggiornare manualmente lo stato del certificato SSL/TLS facendo clic su Ricarica oppure puoi attendere che Plesk lo faccia automaticamente (Plesk controlla lo stato dei certificati SSL/TLS ogni ora).

Nota: Alcuni tipi di certificati SSL/TLS (ad esempio, EV) richiedono ulteriori azioni da parte tua. Potresti dover rispondere a una chiamata telefonica o a un’e-mail e, inoltre, inviare i documenti necessari per consentire alla CA di convalidare la tua domanda.

Dopo l’installazione del certificato SSL/TLS, la schermata Siti web e domini > il tuo dominio > Certificati SSL/TLS mostra le informazioni sul certificato SSL/TLS installato (nome, autorità di certificazione, indirizzo e-mail, e così via), i componenti protetti e altre opzioni («Reindirizzamento da HTTP a HTTPS», «HSTS», e così via).

Proteggere i siti web tramite CLI

Puoi anche proteggere i siti web con certificati SSL/TLS jolly tramite il CLI. Esegui questi comandi CLI:

plesk ext sslit --certificate -issue -domain <domain_name> -registrationEmail <email> -secure-domain -wildcard

e poi

plesk ext sslit --certificate -issue <domain_name> -registrationEmail <email> -continue

Il primo comando crea un ordine di certificato jolly, mentre il secondo completa l’ordine ed emette il certificato.

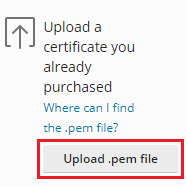

Caricamento di certificati SSL/TLS

Può essere opportuno caricare un certificato SSL/TLS nei seguenti casi:

- Hai già un certificato da utilizzare per proteggere il duo dominio.

- Vuoi installare un certificato che non è possibile ottenere con SSL It!.

Per caricare un certificato SSL/TLS:

-

Vai a Siti web e domini > il tuo dominio > Certificati SSL/TLS, quindi fai clic su Carica.

-

Individua il file

.pemdel certificato SSL/TLS da caricare, quindi fai clic su Apri.

Il certificato SSL/TLS verrà installato automaticamente nel dominio.

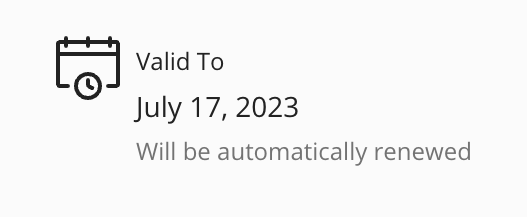

Rinnovo di certificati SSL/TLS installati

Per garantire una protezione costante del tuo sito web, è necessario rinnovare puntualmente il certificato SSL/TLS installato. L’estensione SSL It! può aiutarti in questo senso.

SSL It! rinnova automaticamente i certificati SSL/TLS gratuiti di Let’s Encrypt e DigiCert con 30 giorni di anticipo sulla scadenza.

SSL It! non è in grado di rinnovare automaticamente i certificati SSL/TLS a pagamento. Tuttavia, puoi procedere nel modo seguente:

- Generarli di nuovo manualmente.

- Impostare SSL It! in modo che sostituisca automaticamente i certificati SSL/TLS scaduti con certificati gratuiti di Let’s Encrypt.

Per generare nuovamente i certificati SSL/TLS a pagamento:

-

Vai a Siti web e domini > il tuo dominio protetto con mediante un certificato SSL/TLS a pagamento che sta per scadere > Certificati SSL/TLS.

-

Fai clic su Riemetti certificato. Quindi vieni reindirizzato automaticamente al negozio online di Plesk.

-

Nella finestra pop-up del negozio online di Plesk, inserisci il tuo indirizzo, le informazioni di pagamento e poi acquista il certificato.

-

Chiudi la finestra pop-up.

-

Aspetta che Plesk aggiorni lo stato del pagamento o aggiornalo manualmente facendo clic su Ricarica. Plesk aggiorna automaticamente lo stato dei pagamenti una volta ogni ora.

-

Una volta elaborato il pagamento, fai clic su Inserisci dati richiesti.

-

Inserisci i recapiti richiesti e fai clic su OK.

Ora Plesk crea automaticamente una richiesta di firma di significato (CSR), quindi riceve e installa il certificato SSL/TLS. La procedura può richiedere tempo, in base al tipo di certificato SSL/TLS. Puoi aggiornare manualmente lo stato del certificato SSL/TLS facendo clic su Ricarica oppure puoi attendere che Plesk lo faccia automaticamente (Plesk controlla lo stato dei certificati SSL/TLS ogni ora).

Per sostituire automaticamente i certificati SSL/TLS a pagamento scaduti con certificati gratuiti di Let’s Encrypt:

- Vai a Siti web e domini > il tuo dominio protetto con mediante un certificato SSL/TLS a pagamento che sta per scadere > Certificati SSL/TLS.

- Attiva Mantieni i siti web sicuri.

Ora, quando il tuo certificato SSL/TLS a pagamento scadrà, SSL It! genererà automaticamente un certificato SSL/TLS gratuito di Let’s Encrypt per proteggere domini, sottodomini, alias di dominio e webmail appartenenti all’abbonamento. Di solito accade massimo un’ora dopo la scadenza del certificato SSL/TLS.

Annullamento dell’assegnazione di certificati SSL/TLS

- Vai a Siti web e domini > il dominio per cui vuoi annullare l’assegnazione del certificato SSL/TLS > Certificati SSL/TLS.

- Fai clic su Annulla assegnazione certificato, quindi su OK.

Miglioramento della sicurezza dei siti web e delle connessioni crittografate del server

Proteggere un sito web mediante un certificato SSL/TLS valido emesso da una CA attendibile non è sufficiente per garantire la sicurezza completa. La tecnologia SSL è complessa e offre una varietà di funzioni (algoritmo di crittografia chiave, cifre sicure, HSTS e altro ancora) che possono:

- Migliorare la sicurezza dei visitatori del tuo sito web.

- Potenziare le prestazioni del tuo sito web.

- Rafforzare la sicurezza di tutte le connessioni crittografate del server

Attivando queste funzioni è inoltre possibile migliorare le posizioni dei siti web nelle classifiche dei motori di ricerca:

- Reindirizzamento da HTTP a HTTPS imposta un reindirizzamento 301 SEO-sicuro permanente dalla versione HTTP non sicura alla versione HTTPS sicura del sito web e/o della webmail.

- HSTS impedisce ai browser web di accedere al sito web utilizzando connessioni HTTP non sicure.

- OSCP forza il server web a richiedere alla CA lo stato del certificato del sito web (che potrà essere valido, revocato o sconosciuto) al posto del browser del visitatore.

- Le versioni e le cifre TLS di Mozilla salvaguardano le connessioni protette da certificati SSL/TLS (sito web, posta, Plesk e così via).

Attenzione: Prima di attivare queste funzioni, assicurati che il tuo sito web sia accessibile tramite HTTPS senza problemi. In caso contrario, i visitatori potrebbero non riuscire facilmente ad accedere al sito web.

Nota: Se hai già impostato manualmente l’associazione OCSP o HSTS nel tuo server web, elimina tali personalizzazioni prima di attivare l’associazione OCSP o HSTS in SSL It!.

Per migliorare la sicurezza dei siti web e delle connessioni crittografate del server:

-

Proteggi il sito web mediante un certificato SSL/TLS valido, rilasciato da una CA attendibile.

-

Vai a Siti web e domini > il tuo dominio > Certificati SSL/TLS.

-

Se hai effettuato l’aggiornamento a Plesk Obsidian dalle versioni precedenti di Plesk, attiva Reindirizzamento da HTTP a HTTP. Il reindirizzamento verrà applicato anche alla webmail, per impostazione predefinita. Nelle installazioni pulite di Plesk Obsidian, il reindirizzamento per il dominio e la webmail è già attivo per impostazione predefinita.

Nota: Se la tua webmail non è protetta mediante un certificato SSL/TLS valido o se non disponi di un servizio webmail, fai clic sull’icona con le barre di scorrimento, deseleziona la casella di controllo Applica alla webmail e fai clic su Applica.

-

Nota: Se il tuo certificato SSL/TLS scade prima del periodo di Età massima ma desideri continuare a utilizzare HSTS, ti consigliamo di attivare l’opzione «Mantieni i siti web sicuri». Quindi, alla scadenza del certificato SSL/TLS, SSL It! genererà automaticamente un certificato gratuito di Let’s Encrypt per proteggere domini, sottodomini, alias di dominio e webmail appartenenti all’abbonamento. Il sito web sarà protetto costantemente e HSTS continuerà a funzionare.

-

Attiva Associazione OCSP.

Dopo aver migliorato la sicurezza SSL del tuo sito web e del server, puoi valutare la sicurezza SSL del sito web stesso.

Nota: Puoi anche abilitare HSTS e OCSP tramite il comando CLI. Ad esempio, per abilitare HSTS per il dominio esempio.com già protetto con un certificato SSL/TLS, eseguire il seguente comando:

plesk ext sslit --hsts -enable -domain example.com -max-age 6months

Per abilitare OCSP per lo stesso dominio, esegui il seguente comando:

plesk ext sslit --ocsp-stapling -enable -domain example.com

Per scoprire di più su come utilizzare SSL It! tramite CLI, esegui il comando plesk ext sslit --help.

Abilitazione di HSTS

Attiva HSTS.

Assicurati che il certificato SSL/TLS che protegge il tuo sito web sia valido durante il periodo di Età massima. Verificalo anche per i sottodomini e per il sottodominio della webmail.

Avvertimento: Se il certificato SSL/TLS scade prima del periodo Età massima e HSTS è attivato, i visitatori non potranno accedere al tuo sito web.

Se i tuoi sottodomini non sono protetti mediante un certificato SSL/TLS valido o se non disponi di sottodomini, deseleziona la casella di controllo Includi sottodomini.

Se il sottodominio della tua webmail non è protetto mediante un certificato SSL/TLS valido o se non disponi di un servizio webmail, deseleziona la casella di controllo Includi webmail.

Fai clic su Abilita HSTS.

Abilitazione di versioni e cifre TLS di Mozilla

- Vai a Estensioni > scheda Le mie estensioni > fai clic su Apri accanto a SSL It!

- Fai clic su Impostazioni.

- In Versioni e cifre TLS di Mozilla, attiva il pulsante.

- Mantieni Intermedio (raccomandato), e poi fai clic su Abilita e sinc.

- Per tenerti aggiornato, fai clic su Sincronizza ora a intervalli di qualche mese.

Problemi noti e limitazioni

- Associazione OCSP funziona solo per i siti web serviti da nginx con Apache o solo da nginx. Se i tuoi siti web sono serviti solo da Apache, non è necessario attivare «Associazione OCSP».

- L’associazione OCSP potrebbe non funzionare per i certificati SSL/TLS rilasciati da determinati fornitori (ad esempio, certificati gratuiti di DigiCert) se non è operativa l’intera catena di certificati. Per verificare se il tuo certificato supporta l’associazione OCSP, esegui il test di SSL Labs sulla tua configurazione SSL.

- Attualmente la sincronizzazione automatica delle versioni e cifre TLS di Mozilla non è supportata.

Valutazione della sicurezza SSL del tuo sito web

I motori di ricerca popolari (ad es. Google) assegnano punteggi più alti ai siti web dotati di migliore protezione SSL. Nell’estensione SSL It!, puoi utilizzare uno dei servizi di test più diffusi, Qualys SSL Labs, per le seguenti operazioni:

- Verifica il livello di protezione SSL del tuo sito web.

- Scopri cosa si potrebbe migliorare.

- Ottieni «A+» (se necessario, dopo aver potenziato la protezione SSL), il punteggio più elevato possibile nella classifica dei motori di ricerca.

Per valutare il livello di sicurezza SSL del tuo sito web:

- Vai a Siti web e domini > il tuo dominio > Certificati SSL/TLS.

- Fai clic su Esegui test di laboratorio SSL.

Il sito web Qualys SSL Labs viene visualizzato in una nuova scheda e il test si avvia automaticamente. Per ricevere il punteggio, attendi il completamento del test. Ciò può richiedere vari minuti.

Se hai protetto il tuo sito web mediante un certificato SSL/TLS valido rilasciato da una CA attendibile e hai attivato tutte le funzionalità a supporto della sicurezza fornite da SSL It!, molto probabilmente riceverai il punteggio A+.

Personalizzazione dell’elenco di certificati SSL/TLS offerti da SSL It!

SSL It! permette di ordinare certificati SSL/TLS da una grande varietà di fornitori. Puoi scegliere quali saranno visibili nell’interfaccia SSL It! per te, i tuoi clienti e i tuoi rivenditori. Puoi farlo installando (abilitando) o rimuovendo (disabilitando) le estensioni plugin di SSL It! che facilitano l’integrazione tra SSL It! e un fornitore specifico.

Aggiungi la possibilità di ordinare certificati SSL/TLS da un fornitore specifico:

- Vai su Estensioni e inserisci il nome dell’estensione plugin corrispondente al fornitore desiderato nel campo di ricerca.

- Installa l’estensione. Se l’estensione è già installata, assicurati che non sia disabilitata e, se necessario, abilitala.

Ora tu, i tuoi clienti e i tuoi rivenditori vedrete i certificati venduti da tale fornitore nell’interfaccia di SSL lt!.

Rimuovi la possibilità di ordinare certificati SSL/TLS da un fornitore specifico:

- Vai su Estensioni > Le mie estensioni e trova l’estensione plugin corrispondente al fornitore selezionato.

- Rimuovi o disabilita l’estensione.

Tu, i tuoi clienti e i tuoi rivenditori non potrete più vedere i certificati venduti da tale fornitore nell’interfaccia di SSL It!. Questo non avrà effetto sui clienti che hanno già acquistato certificati SSL/TLS da quel fornitore.

SSL It! ha migliorato le probabilità di emissione dei certificati

SSL It! ha una funzione predefinita che riduce notevolmente il numero di casi in cui i certificati SSL/TLS di Let’s Encrypt non possono essere emessi a causa di configurazioni di dominio incompatibili.

Quando ottieni un certificato SSL/TLS da Let’s Encrypt, i suoi server devono convalidare che tu abbia il controllo dei nomi del dominio nel certificato. Per farlo, Let’s Encrypt utilizza le cosiddette «challenge»: Let’s Encrypt dà un file token che Plesk mette a disposizione di http://<your_domain>/.well-known/acme-challenge/<token>. Noi chiamiamo questa directory la challenge directory comune. Il rilascio del certificato non va a buon fine se questa directory non è accessibile. Ciò può accadere a causa delle seguenti configurazioni:

- La directory è stato protetta con una password.

- Il sito web che desideri proteggere è stato bloccato dalla funzione «Negare l’accesso al sito web».

- Incorrect MIME types, and so on.

Una volta installato, SSL It! garantisce il supporto e l’accessibilità della comune directory delle sfide anche se vengono rilevate alcune configurazioni incompatibili. La funzione «supporto della challenge directory comune» è abilitata di default in Plesk per Linux e Windows.

Se necessario, puoi disattivare la funzione tramite la CLI eseguendo il seguente comando:

plesk ext sslit --common-challenge-dir –disable

Tuttavia, ti raccomandiamo di mantenere attivo il supporto per la challenge directory comune.

Se hai aggiornato a SSL It! 1.4.0 dalle versioni precedenti, il supporto per la challenge directory comune verrà attivato automaticamente, a meno che l’impostazione use-common-challenge-dir` non sia stata disabilitata nel panel.ini. Se l’opzione è stata disabilitata, è necessario attivare il supporto manualmente eseguendo il seguente comando:

plesk ext sslit --common-challenge-dir –enable

A partire da SSL It! 1.4.0 l’impostazione use-common-challenge-dir diventerà obsoleta.

Prevenire il fallimento da parte dei clienti nell’emissione di certificati wildcard di Let’s Encrypt

Per impostazione predefinita, l’emissione di certificati wildcard di Let’s Encrypt è disponibile per tutti i domini di proprietà dei tuoi clienti. Tuttavia, l’emissione può riuscire o fallire a seconda della configurazione DNS dei domini stessi. In SSL It!, puoi nascondere la possibilità di emettere certificati wildcard di Let’s Encrypt per quei domini che non possono essere automaticamente protetti con questi certificati.

SSL It! può emettere certificati wildcard di Let’s Encrypt in maniera automatica solo per quei domini che utilizzano Plesk come server DNS primario o un servizio DNS di terzi sincronizzato con Plesk. Se un servizio DNS non è sincronizzato con Plesk, SSL It! non sarà in grado di proteggere i domini tramite i certificati wildcard di Let’s Encrypt. Pertanto, i tentativi da parte dei clienti di emettere certificati wildcard di Let’s Encrypt saranno destinati a fallire, portando alla creazione di numerose richieste di supporto. Per ridurre il carico di lavoro del tuo team di assistenza, puoi nascondere la possibilità di emettere certificati wildcard di Let’s Encrypt per quei domini i cui record DNS non sono ospitati all’interno di Plesk.

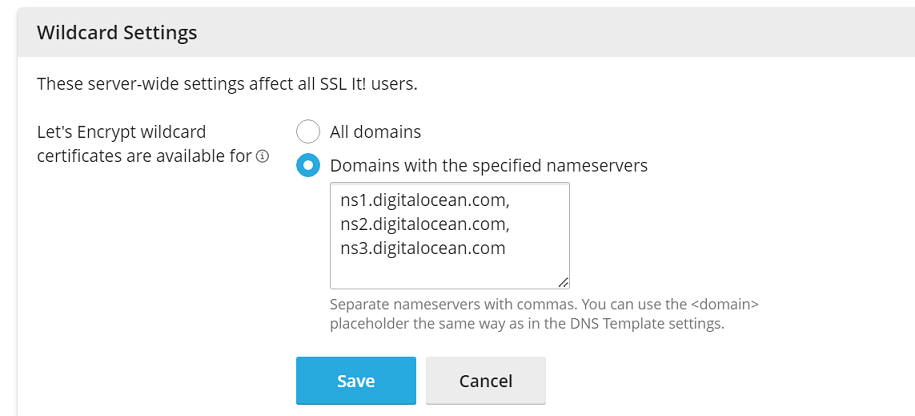

Per prevenire il fallimento da parte dei clienti nell’emissione di certificati wildcard di Let’s Encrypt:

-

Vai su Estensioni > scheda «Le mie estensioni» > fai clic su Apri accanto a SSL It!.

-

Nella parte alta dello schermo, fai clic su «Impostazioni», poi seleziona «Domini con i nameserver specificati».

-

Nella casella di testo sottostante, indica i nameserver dei domini i cui record DNS sono ospitati all’interno di Plesk o in un servizio DNS di terzi sincronizzato con Plesk (DigitalOcean DNS, Amazon Route 53, or Azure DNS).

Separa i nameserver con delle virgole. Per indicare i nameserver di tutti i domini i cui record DNS sono ospitati all’interno di Plesk, puoi utilizzare il segnaposto

<domain>:ns1.<domain>, ns2.<domain>

-

Clicca su Salva.

Ora, i clienti possono emettere certificati wildcard di Let’s Encrypt solo per i domini che possono essere protetti automaticamente.

Puoi anche nascondere la possibilità di emettere certificati wildcard di Let’s Encrypt tramite il CLI. Per farlo, esegui il comando con il seguente modello:

plesk ext sslit --wildcard-configuration -enable –nameservers 'ns1.<domain>,ns2.<domain>'

Per ricevere più dettagli, esegui il comando plesk ext sslit --help.

Limitare la possibilità di ordinare certificati SSL/TLS pagati

È possibile limitare l’abilità dei clienti di ordinare certificati SSL/TLS pagati da alcuni fornitori oppure nascondere il pulsante «Ottieni certificati». I clienti potranno ancora proteggere i loro siti web con certificati SSL/TLS di Let’s Encrypt.

Limita la possibilità di ordinare certificati SSL/TLS pagati da uno o più fornitori:

-

Alla voce «[extensions]», aggiungi la seguente riga:

blacklist = <comma-separated list of IDs of SSL It! plugin extensions>

Per esempio, per limitare la possibilità di ordinare certificati SSL&TLS da Symantec (DigiCert), aggiungi le righe seguenti:

[extensions] blacklist = symantec

Limitare la possibilità di ordinare certificati SSL/TLS pagati da un certo fornitore non avrà alcun impatto sui clienti che hanno già acquistato certificati SSL/TLS da tali fornitori. Per ripristinare l’abilità di ordinare certificati SSL/TLS pagati da un fornitore, rimuovi l’ID della relativa estensione plugin di SSL It! dalla lista nera modificando nuovamente il file «panel.ini».

Nascondi il pulsante «Ottieni certificati»:

-

Alla voce

[ext-sslit], aggiungi la seguente riga:showGetMoreCertificatesLink = false

Nascondere il pulsante «Ottieni certificati» non avrà effetto sui clienti che hanno già acquistato certificati SSL/TLS né sulla possibilità dei clienti di proteggere i loro siti web con certificati SSL/TLS di Let’s Encrypt. Inoltre, se l’estensione Sectigo è installata sul server, i clienti avranno la possibilità di ordinare certificati pagati da Sectigo nonostante il pulsante «Ottieni certificati» sia stato nascosto. Per rendere nuovamente visibile il pulsante, rimuovi la riga modificando nuovamente il file «panel.ini».