WordPress をセキュリティ保護する

WordPress インストールをチェックしてセキュリティ保護するには:

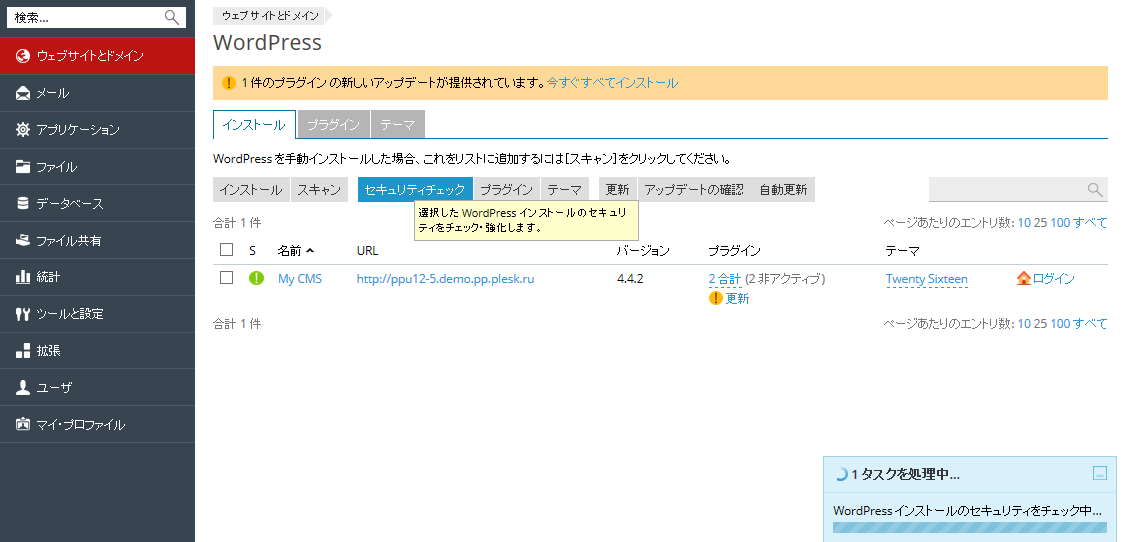

- [ウェブサイトとドメイン]> [WordPress]に進みます。

- 以下のいずれかを実行します。

- すべての WordPress インストールのセキュリティをチェックするには、[セキュリティチェック]をクリックします。

- 単一の WordPress インストールをセキュリティ保護するには、対象の WordPress インストール名の横の[S]列にあるアイコンをクリックします。

- 2 つ以上の WordPress インストールをセキュリティ保護するには、対象の WordPress インストールのチェックボックスをオンにして、[セキュリティチェック]をクリックします。

- 適用したいセキュリティ強化項目のチェックボックスをオンにして、[セキュリティ保護]をクリックします。

注意: すべてのセキュリティ強化項目がロールバックできるとは限りません。WordPress インストールをセキュリティ保護する前に、該当する契約のバックアップをとることをお勧めします。

すべての WordPress セキュリティ強化項目の説明

-

wp-content フォルダ:

wp-contentディレクトリには、安全ではない PHP ファイルが格納されている可能性があり、サイトに被害を与える恐れがあります。WordPress のインストール後、wp-contentディレクトリから PHP ファイルが実行される場合があります。このセキュリティチェックは、wp-contentディレクトリ内の PHP ファイルの実行が禁止されていることを確認します。.htaccessまたはweb.configファイル内のカスタムディレクティブにより、このセキュリティ保護がオーバーライドされる可能性があります。また、wp-content フォルダが保護された後に、一部のプラグインが機能を停止する場合もあります。 -

wp-includes フォルダ:

wp-includesディレクトリには、安全ではない PHP ファイルが格納されている可能性があり、サイトに被害を与える恐れがあります。WordPress のインストール後、wp-includesディレクトリから PHP ファイルが実行される場合があります。このセキュリティチェックは、wp-includesディレクトリ内にある PHP ファイルの実行が禁止されていることを確認します。.htaccessまたはweb.configファイル内のカスタムディレクティブにより、このセキュリティ保護がオーバーライドされる可能性があります。また、wp-includes フォルダをセキュリティ保護すると、一部のプラグインが機能を停止する可能性があります。 -

構成ファイル:

wp-config.phpファイルには、データベースアクセス用のクレデンシャルやその他の機密情報が格納されます。WordPress のインストール後、wp-config.phpファイルを実行できるようになります。何らかの理由で、ウェブサーバによる PHP ファイルの処理が無効になると、ハッカーがwp-config.phpファイル内のコンテンツにアクセスできるようになります。このセキュリティチェックは、wp-config.phpファイルへの許可されないアクセスがブロックされていることを確認します。.htaccessまたはweb.configファイル内のカスタムディレクティブにより、このセキュリティ保護がオーバーライドされる可能性があります。 - ディレクトリブラウジングのパーミッション: ディレクトリブラウジングが有効になっていると、ハッカーがサイトの情報(使用されているプラグインなど)を取得できるようになります。Plesk ではディレクトリブラウジングがデフォルトでオフになっています。このセキュリティチェックは、WordPress インストールでディレクトリブラウジングがオフになっていることを確認します。

-

データベースプレフィックス:WordPress データベーステーブルは、すべての WordPress インストールで同じ名前になります。データベーステーブル名のプレフィックスに標準の「wp_」が使用されていると、WordPress データベース全体の構造が秘密ではなく、誰でも任意のデータを取得することができます。このセキュリティチェックによって、データベーステーブル名のプレフィックスが「wp_」以外に変更されます。メンテナンスモードが有効になり、すべてのプラグインが非アクティブ化され、プレフィックスが構成ファイルで変更されます。次に、プレフィックスがデータベースで変更され、プラグインが再アクティブ化されて、パーマリンク構造が再表示された後、メンテナンスモードが無効になります。 -

セキュリティキー:WordPress では、ユーザの Cookie に保存される情報を暗号化するために、セキュリティキー(AUTH_KEY、SECURE_AUTH_KEY、LOGGED_IN_KEY、およびNONCE_KEY)が使用されます。適切なセキュリティキーとしては、長さが 60 文字以上で、ランダムかつ複雑でなければなりません。このセキュリティチェックは、セキュリティキーがセットアップされており、少なくともアルファベットと数字の両方が含まれていることを確認します。 -

ファイルとディレクトリのパーミッション:ファイルとディレクトリのパーミッションがセキュリティポリシーに反していると、これらのファイルがサイトのハッキングに悪用されてしまう恐れがあります。WordPress をインストールすると、ファイルとディレクトリに様々なパーミッションが付与されます。このセキュリティチェックは、wp-config.phpファイルのパーミッションが600に、その他のファイルのパーミッションが644に、ディレクトリのパーミッションが755に設定されていることを確認します。 -

管理者のユーザ名:WordPress のコピーをインストールすると、管理者権限を持つユーザの名前がデフォルトで「admin」になります。ユーザ名は WordPress で変更できないため、パスワードを推測するだけで、管理者としてシステムにアクセスすることができます。そのため、このセキュリティチェックは、管理者権限を持つ「admin」という名前のユーザがいないことを確認します。 -

バージョン情報:WordPress の各バージョンには、既知のセキュリティ脆弱性があります。このため、WordPress インストールのバージョンを表示すると、ハッカーが攻撃しやすくなります。保護されていない WordPress インストールのバージョンは、ページのメタデータとreadme.htmlファイルで確認することができます。このセキュリティチェックは、すべてのreadme.htmlファイルが空で、すべてのテーマにfunctions.phpファイルがあり、「remove_action(\'wp_head\', \'wp_generator\');」という行が含まれていることを確認します。