WordPress beveiligen

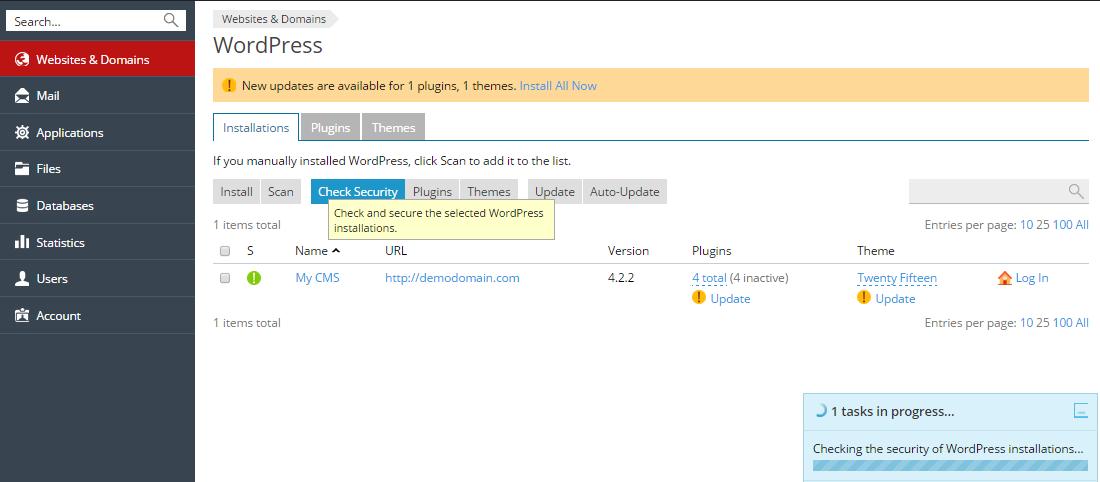

WordPress-installaties controleren en beveiligen:

- Ga naar Websites & domeinen > WordPress.

- Kies een van de volgende opties:

- Om de beveiliging van alle WordPress-installaties te controleren klikt u op Beveiliging controleren.

- Om een enkele WordPress-installatie te beveiligen klikt u op het pictogram in de kolom S naast de naam van de juiste WordPress-installatie.

- Om twee of meer WordPress-installaties te beveiligen selecteert u de selectievakjes voor de juiste WordPress-installaties en u klikt op Beveiliging controleren.

- Selecteer de selectievakjes voor de beveiligingsmaatregelen die u wilt toepassen en klik op Beveiligen.

Voorzichtig: Denk eraan dat niet alle verbeteringen in de beveiliging kunnen worden teruggedraaid. Het is aan te raden om eerst een reservekopie van een abonnement te maken voordat u de WordPress-installatie beveiligt.

De volledige lijst met beveiligingsverbeteringen voor WordPress

-

Het map wp-content. De map

wp-contentkan onveilige PHP-bestanden bevatten die gebruikt kunnen worden om schade aan uw site te veroorzaken. Na het installeren van WordPress kunnen PHP-bestanden vanuit de mapwp-contentworden uitgevoerd. De beveiligingscontrole probeert daarom te bevestigen dat het uitvoeren van PHP-bestanden in de mapwp-contentniet is toegestaan. Merk op dat aangepaste instructies in de bestanden.htaccessofweb.configdeze beveiligingsmaatregelen kunnen overschrijven. Merk ook op dat een aantal van uw plugins wellicht niet meer werken als u de map wp-content hebt beveiligd. -

Het map wp-includes. De map

wp-includeskan onveilige PHP-bestanden bevatten die gebruikt kunnen worden om schade aan uw site te veroorzaken. Na het installeren van WordPress kunnen PHP-bestanden vanuit de mapwp-includesworden uitgevoerd. De beveiligingscontrole probeert daarom te bevestigen dat het uitvoeren van PHP-bestanden in de mapwp-includesniet is toegestaan. Merk op dat aangepaste instructies in de bestanden.htaccessofweb.configdeze beveiligingsmaatregelen kunnen overschrijven. Merk ook op dat een aantal van uw plugins wellicht niet meer werken als u de map wp-includes hebt beveiligd. -

Het configuratiebestand. Het bestand

wp-config.phpbevat de gebruikersnaam en het wachtwoord voor toegang tot de database en andere gevoelige gegevens. Na het installeren van WordPress kan het bestandwp-config.phpworden uitgevoerd. Als het door de webserver verwerken van PHP-bestanden is uitgeschakeld, dan hebben hackers toegang tot de inhoud vanwp-config.php. De beveiligingscontrole probeert daarom te bevestigen dat ongeautoriseerde toegang tot het bestandwp-config.phpis geblokkeerd. Merk op dat aangepaste instructies in de bestanden.htaccessofweb.configdeze beveiligingsmaatregelen kunnen overschrijven. - Recht voor het bladeren door mappen. Als het bladeren door mappen is toegestaan, dan kunnen hackers langs die weg informatie verzamelen over uw site (denk aan de gebruikte plugins, enzovoorts). Het bladeren door mappen is in Plesk standaard uitgeschakeld. De beveiligingscontrole probeert te bevestigen dat het bladeren door mappen van de WordPress-installatie is uitgeschakeld.

-

Database-voorvoegsel. De database-tabellen van WordPress hebben in alle WordPress-installaties dezelfde naam. Als het standaard voorvoegselwp_wordt toegevoegd aan de naam van de database-tabellen, dan is de hele structuur van de WordPress-database niet langer geheim en iedereen kan er gegevens uit uitlezen. De beveiligingscontrole wijzigt het voorvoegsel van de tabelnaam in de database naar iets anders danwp_. Dan wordt de onderhoudsmodus ingeschakeld; alle plugins worden gedeactiveerd, het voorvoegsel wordt gewijzigd in het configuratiebestand en daarna in de database, de plugins worden opnieuw geactiveerd en de structuur van de permalinks wordt opnieuw geladen. Uiteindelijk wordt de onderhoudsmodus weer uitgeschakeld. -

Beveligingsleutels. WordPress maakt gebruik van beveiligingssleutels (AUTH_KEY,SECURE_AUTH_KEY,LOGGED_IN_KEY, enNONCE_KEY) om te zorgen dat informatie die wordt opgeslagen in de cookies van de gebruiker goed kan worden versleuteld. Een goede beveiligingssleutel moet lang zijn (60 tekens of meer), willekeurig en behoorlijk complex. De beveiligingscontrole probeert te bevestigen dat de beveiligingssleutels zijn ingesteld en dat deze in ieder geval cijfers en letters bevatten. -

Rechten voor bestanden en mappen. Als de rechten van bestanden en mappen niet in overeenstemming zijn met het beveiligingsbeleid, dan kunnen deze bestanden worden gebruikt om uw site te hacken. Na installatie van WordPress kunnen bestanden en mappen verschillende rechten hebben. De beveiligingscontrole probeert te bevestigen dat de rechten voor het bestandwp-config.phpzijn ingesteld op600, alle andere bestanden op644, en mappen op755. -

Gebruikersnaam van beheerder. Als een kopie van WordPress wordt geïnstalleerd, dan wordt er standaard een gebruiker aangemaakt met beheerderrechten en gebruikersnaamadmin. Omdat de gebruikersnaam in WordPress niet kan worden gewijzigd, is het raden van het wachtwoord voldoende om het systeem binnen te komen met volledige beheerderrechten. De beveiligingscontrole probeert daarom te bevestigen dat er geen gebruiker bestaat met beheerderrechten en gebruikersnaamadmin. -

Versie-informatie. Elke versie van WordPress kent bekende problemen met de beveiliging. Om deze reden maakt het weergeven van de versie van uw WordPress-installatie deze tot een gemakkelijke prooi van hackers. De versie van een onbeschermde WordPress-installatie kan worden gevonden in de meta-gegevens van de pagina's en in de bestanden met de naamreadme.html. De beveiligingscontrole probeert te bevestigen dat allereadme.html-bestanden leeg zijn en dat elk thema beschikt over een bestandfunctions.phpmet daarin de volgende regel:remove_action(\'wp_head\', \'wp_generator\');.