Configura Plesk in modo che sia conforme a PCI DSS in Windows

Questa sezione descrive i passaggi necessari per proteggere il server e ottenere la conformità a PCI DSS su un server basato su Microsoft Windows.

Avvertimento: si consiglia fortemente di configurare il firewall di Windows nel sistema operativo del server al fine di bloccare tutte le chiamate alle procedure remote (RPC) e le comunicazioni ai servizi Windows Management Instrumentation (WMI).

Protezione delle connessioni Desktop remoto

Configura la crittografia delle connessioni Desktop remoto, per prevenire gli attacchi man-in-the-middle. Per istruzioni, consultare http://technet.microsoft.com/en-us/library/cc782610.aspx.

Modifica della porta delle connessioni Desktop remoto

Alcuni scanner PCI segnalano un attacco man-in-the-middle se la porta RDP non è impostata su un valore personalizzato. A tal fine, completa i seguenti passi:

-

Esegui l’utility

regeditfacendo clic su Start > Esegui, digitando regedit e confermando con OK. -

Cambia il valore della porta modificando la chiave di registro seguente:

HKEY_LOCAL_MACHINESystemCurrentControlSetControlTerminalServerWinStationsRDP-TcpPortNumber

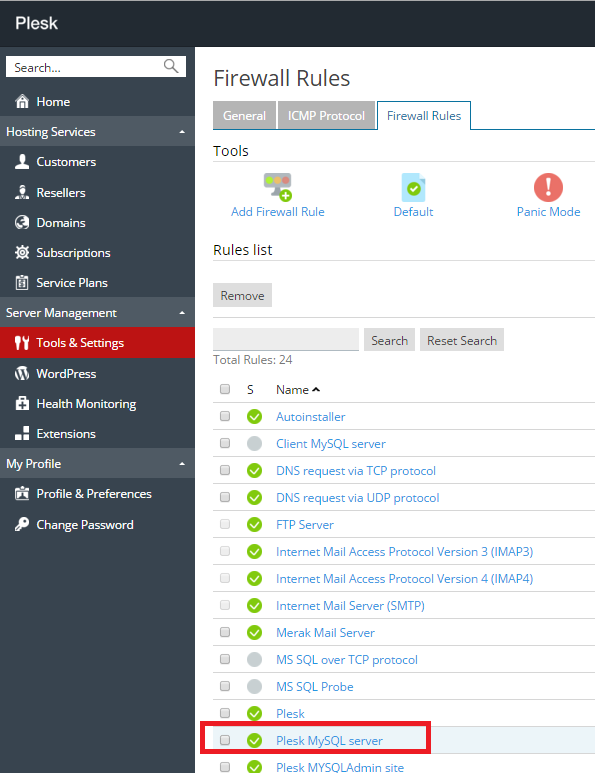

Come impedire l’accesso al server di database MySQL da parte di indirizzi esterni

Utilizza le funzioni del firewall integrate in Plesk.

-

Accedi a Plesk come amministratore.

-

Vai a Strumenti e impostazioni > Firewall.

-

Vai alla scheda Regole del firewall.

-

Fai clic sull’icona

per commutare la regola Server Plesk MySQL. L’icona diventa

.

Disattivazione delle decodifiche SSL/TLS deboli per il server web in Plesk per Microsoft Windows Server 2003 e 2008

-

Copia il testo seguente negli Appunti:

REGEDIT4 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\PCT 1.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\PCT 1.0\Server] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\DES 56/56] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\NULL] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC2 128/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC2 40/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC2 56/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 128/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 40/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC4 56/128] "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Hashes] [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Hashes\MD5] "Enabled"=dword:00000000

-

Accedi al server tramite una connessione Desktop remoto.

-

Nel sistema operativo del server, apri Notepad o qualsiasi altro editor di testo e crea un file con estensione

reg. -

Incolla nel file il testo dagli Appunti.

-

Salvare il file.

-

Fai doppio clic sul file per aprirlo.

-

Quando richiesto, conferma l’aggiunta di nuove chiavi al registro.

-

Riavvia il sistema operativo.

Nota: alcune applicazioni sul server che utilizzano decodifiche e protocolli SSL/TLS deboli potrebbero smettere di funzionare.

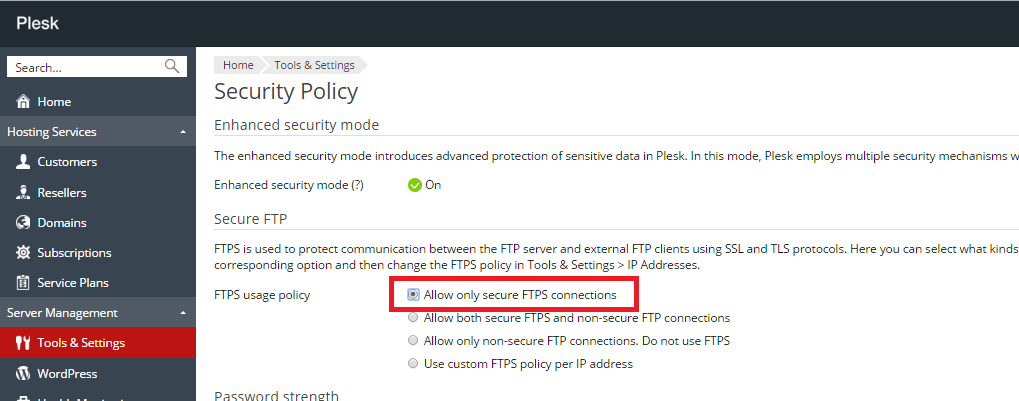

Protezione delle connessioni FTP

Se le connessioni FTP al server sono consentite, è necessario impedire tutte le connessioni FTP, tranne quelle sicure (FTPS).

Per consentire solo le connessioni FTPS al server:

-

Vai su Strumenti e impostazioni > Norme di sicurezza.

-

Seleziona l’opzione Consenti solo connessioni FTPS protette per Normativa di utilizzo FTPS.

per commutare la regola Server Plesk MySQL. L’icona diventa

per commutare la regola Server Plesk MySQL. L’icona diventa  .

.