SSL/TLS 証明書で Plesk とメールサーバを保護する

SSL/TLS 証明書は、クライアントとサーバの間の接続を暗号化することで、機密データを保護します。さらに、今日のインターネットでは、有効な SSL/TLS 証明書を取得していることはほぼ必須の要件となっています。セキュリティを強化し、顧客に安心を提供するために、Plesk と Plesk メールサーバを SSL/TLS 証明書で保護することをお勧めします。このトピックでは、Plesk と Plesk メールサーバの両方を Let's Encrypt の無料 SSL/TLS 証明書、認証局から購入した SSL/TLS 証明書、自己署名 SSL/TLS 証明書で保護する方法を説明します。

インストール中に、Plesk と Plesk メールサーバの両方が無料の自己署名 SSL/TLS 証明書で自動的にセキュリティ保護されます。これにより、Plesk と Plesk メールサーバへの接続が暗号化されるため、パスワードなどを伝送中に盗難することはできません。ただし、自己署名 SSL/TLS 証明書には短所があります。自己署名 SSL/TLS 証明書で保護された Plesk サーバにアクセスすると、このウェブサイトは信頼できないというメッセージがすべての訪問者に表示され、不安を感じさせる可能性があります。これを回避するためには、Plesk と Plesk メールサーバを Let's Encrypt の無料 SSL/TLS 証明書または認証局から購入した SSL/TLS 証明書で保護することをお勧めします。

注釈: Plesk メールサーバを SSL/TLS 証明書で保護する場合、メールサーバへの接続に、証明書が発行されたドメイン名を使用するようにしてください。また、顧客にも同じことを注意してください。別のドメイン名を使用すると、メールクライアントソフトウェアがメールサーバのアイデンティティを検証できず、メールの受送信で問題が発生する可能性があります。

Let's Encrypt の証明書で Plesk とメールサーバを保護する

Let’s Encrypt は、無料 SSL/TLS 証明書を提供するオープンな認証局です。無料の Let’s Encrypt 拡張 を使用すれば、SSL/TLS 証明書で Plesk と Plesk メールサーバの両方を簡単にセキュリティ強化できます。

Plesk が自己署名証明書で保護されている場合、Let’s Encrypt 拡張をインストールまたはアップグレードすると、この拡張によって Let’s Encrypt の有効な SSL/TLS 証明書に自動的に置き換えられます。この拡張は Plesk メールサーバを自動的に保護しません。

認証局が発行した有効な証明書を Let’s Encrypt の証明書に置き換えたい場合、以下の手順に従ってください。

Let’s Encrypt の証明書で Plesk とメールサーバを保護するには:

-

Let’s Encrypt 拡張 がインストールされていない場合、インストールします。

-

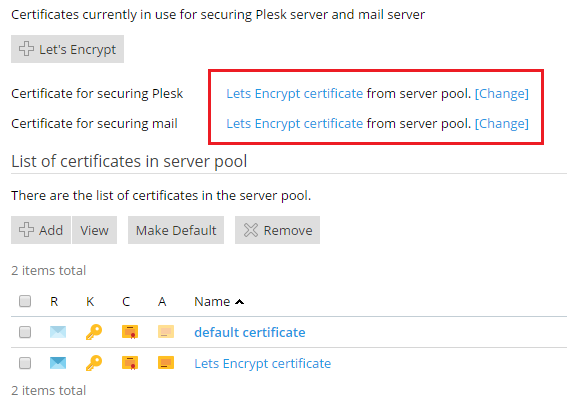

[ツールと設定]>[SSL/TLS 証明書]([セキュリティ]の下)に移動します。

-

[+ Let's Encrypt]ボタンをクリックします。

-

[メールアドレス]フィールドのメールアドレスが正しいことを確認します。このメールアドレスは重要な通知の送信に使用されます。

-

[インストール]をクリックします。

この段階で、Let’s Encrypt の証明書が生成され、Plesk の保護に自動的に使用されます。

-

メールサーバを保護するには、[メールのセキュリティ強化用の証明書]の横にある[変更]リンクをクリックします。

-

ドロップリストから[Lets Encrypt certificate (server pool)]を選択し、[OK]をクリックします。

これで Let’s Encrypt の証明書で Plesk と Plesk メールサーバの両方が保護されるようになります。

注釈: Plesk for Linux の場合、デフォルトの自己署名証明書が Let’s Encrypt 証明書に置き換わると、[ツールと設定]>[SSL/TLS 証明書]で Plesk の保護に使用される証明書の名前が「Lets Encrypt certificate」に変わります。Plesk for Windows の場合、ブラウザの[ツールと設定]>[SSL/TLS 証明書]ウェブページを読み込み直した後で、デフォルトの証明書名が「Lets Encrypt certificate」に変わります。

他の認証局の証明書で Plesk とメールサーバを保護する

Let’s Encrypt 以外にも、お好みの認証局からの SSL/TLS 証明書で Plesk と Plesk メールサーバを保護することができます。

他の認証局の証明書で Plesk とメールサーバを保護するには:

-

[ツールと設定]>[SSL/TLS 証明書]]([セキュリティ]の下)に移動して**[+ Add]ボタン**をクリックします。

-

アスタリスクの付いたフィールドに入力します。以下のフィールドには特に注意が必要です。

- 証明書の名前:認識しやすい名前を証明書に付ければ、サーバリポジトリ内の別の証明書と区別できます。

- ビット:ビットが多いほど、証明書の安全性が高まります。デフォルト値の 4096 を使用することをお勧めします。

- ドメイン名:このフィールドの名前はサーバホスト名と一致している必要があります。

-

すべての情報を正確に入力したら、[リクエスト]をクリックします。

Plesk が秘密キーと証明書署名リクエストを生成し、[サーバプール内の証明書の一覧]に名前が表示されます。

-

[サーバプール内の証明書の一覧]の下で証明書を探し、名前をクリックします。これにより、証明書のプロパティを示すページが開きます。

「CSR」セクションの内容全体をクリップボードにコピーします(-----BEGIN CERTIFICATE REQUEST----- と -----END CERTIFICATE REQUEST----- を含む)。

- 選択した認証局のウェブサイトで、証明書注文手続きを開始します。CSR を要求されたら、クリップボードからデータを貼り付けます。認証局は、入力された情報に基づいて SSL/TLS 証明書を作成します。受信した SSL/TLS 証明書はローカルマシンかネットワークに保存してください。

-

[ツールと設定]>[SSL/TLS 証明書]に進み、[証明書をアップロード]の下で[ファイルを選択]をクリックし、保存された

.crtファイルを選択してから[証明書をアップロード]をクリックします。 - Plesk を保護するには、[Plesk のセキュリティ強化用の証明書]の横にある[変更]リンクをクリックします。ステップ 3 で生成された証明書をドロップリストから選択し、[OK]をクリックします。

- メールサーバを保護するには、[メールのセキュリティ強化用の証明書]で前のステップを繰り返します。

自己署名証明書で Plesk とメールサーバを保護する

前述のとおり、自己署名 SSL/TLS 証明書は信頼性が低くなります。常に、Let's Encrypt の SSL/TLS 証明書または別の認証局から購入した SSL/TLS 証明書を使用することをお勧めします。ただし、必要な場合は自己署名 SSL/TLS 証明書で Plesk とメールサーバを保護することができます。

自己署名証明書で Plesk とメールサーバを保護するには:

- [ツールと設定]>[SSL/TLS 証明書]]([セキュリティ]の下)に移動して**[+ Add]ボタン**をクリックします。

- アスタリスクの付いたフィールドに入力します。以下のフィールドには特に注意が必要です。

- 証明書の名前:認識しやすい名前を証明書に付ければ、サーバリポジトリ内の別の証明書と区別できます。

- ビット:ビットが多いほど、証明書の安全性が高まります。デフォルト値の 4096 を使用することをお勧めします。

- ドメイン名:このフィールドの名前はサーバホスト名と一致している必要があります。

- すべての情報を正確に入力したら、[自己署名]をクリックします。Plesk が自己署名証明書を生成し、[サーバプール内の証明書の一覧]に名前が表示されます。

- Plesk を保護するには、[Plesk のセキュリティ強化用の証明書]の横にある[変更]リンクをクリックします。前のステップで生成された証明書をドロップリストから選択し、[OK]をクリックします。

- メールサーバを保護するには、[メールのセキュリティ強化用の証明書]で前のステップを繰り返します。