从 Let’s Encrypt 获取免费的通配符 SSL/TLS 证书

您可以使用 2.6.0 和更新版本的 Let’s Encrypt 扩展申请 通配符 SSL/TLS 证书 。可以使用单个通配符证书来保护主域名和任意数量的子域名的安全,如果您有许多子域名,这是非常有用的。

若要签发通配符 SSL/TLS 证书,请如下操作:

-

转到 网站与域名 ,找到您要保护其安全的域名,点击 Let’s Encrypt 。

-

勾选“签发通配符证书”复选框,选择您要保护其安全的域名别名(如果存在)。

-

点击 安装 (或者如果域名已经使用 Let’s Encrypt 证书保护安全了则选择 更新 )。

-

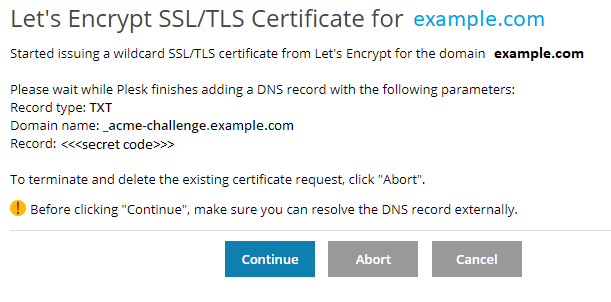

Let’s Encrypt 扩展将添加签发通配符 SSL/TLS 证书所需的 DNS 记录:

注解: 如果 Plesk 不管理域名的 DNS,Let’s Encrypt 扩展则无法自动添加 DNS 记录。在此情况下,您将看到以下信息:“请添加一个带有以下参数的 DNS 记录”。手动添加带有指定参数的 DNS 记录。如果您不确定如何操作,请咨询您的 DNS 主机提供商。

-

不管是 Let’s Encrypt 扩展自动添加 DNS 记录还是手动添加,在它传播之前可能都需要一段时间。我们建议您在进入下一步之前检查 DNS 记录是否已添加。以下是您可以执行的方法:

-

运行以下命令:

dig -t txt _acme-challenge.<your_domain_name> +short

如果输出与 Let’s Encrypt 扩展显示的记录匹配,则可以转到下一步。

-

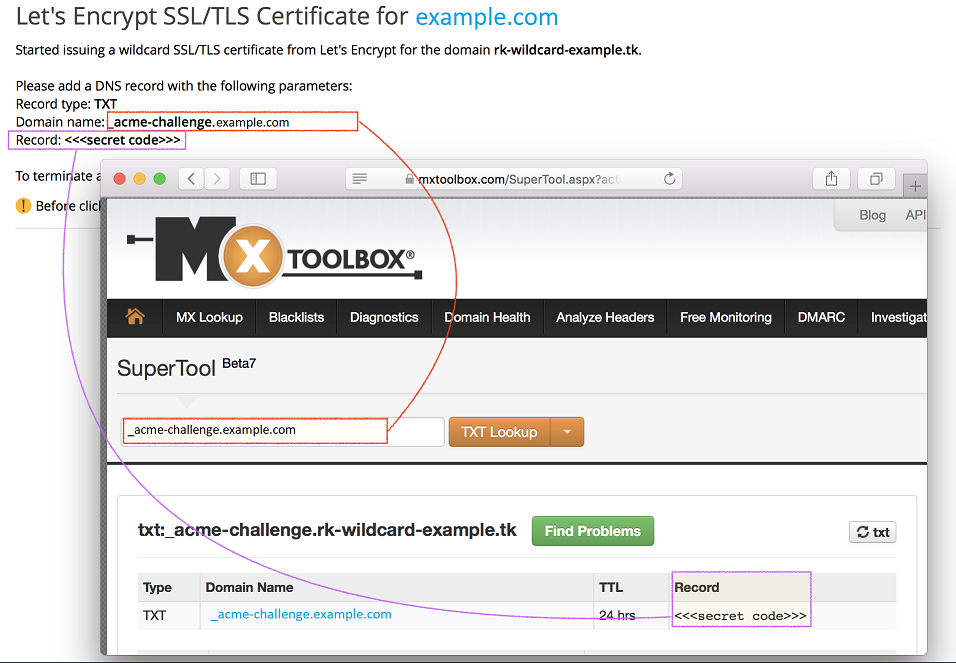

使用 DNS 检查服务,例如, MxToolbox 。

输入 Let’s Encrypt 扩展消息中显示的域名(上面示例中的

_acme-challenge.example.com),然后点击 TXT 查找 。如果找到了 TXT 记录,其匹配 Let’s Encrypt 扩展显示的记录,您则可以进入到下一步。

-

注解: 如果 dig -t txt 命令或 DNS 查找服务不显示 TXT 记录,您需要确保域名的 NS 记录已存在且指向 Plesk 服务器。在 MxToolbox 中执行此操作,选择并点击 DNS 查找 。如果没有找到 NS 记录,或者它们没有指向 Plesk 服务器,则需要更正 DNS 设置。如果 Plesk 不管理域名的 DNS,并且您不确定如何管理域名,请向 DNS 主机提供商寻求帮助。

- 单击 继续 。

您的通配符 SSL/TLS 证书现在已签发并安装。证书会自动保护下列对象的安全:

- 主域名。

- 您选择要保护其安全的别名。

- 主域名的 “www” 子域名和您选择要保护其安全的每个选定的别名。

- Web 邮箱。

默认不会保护下列对象的安全:

- 子域名

- 通配符子域名

您可以手动保护其安全:

- 转到 网站与域名 找到您要保护其安全的子域名

- 点击 主机设置 。

- 勾选 “SSL/TLS 支持” 复选框。

- 从 “证书” 菜单,选择通配符 SSL/TLS 证书。

- 点击 确定 。