Web Application Firewall (ModSecurity)

Um Angriffe gegen Webanwendungen zu erkennen und zu verhindern, gleicht die Web Application Firewall (ModSecurity) alle Abfragen an Ihren Webserver und die zugehörigen Antworten vom Server mit ihren Regeln ab. Wenn diese Überprüfung erfolgreich verläuft, wird die HTTP-Abfrage an den Website-Content weitergegeben. Fällt die Überprüfung hingegen negativ aus, werden die vorher definierten Aktionen durchgeführt.

ModSecurity ist ein Modul für Apache. Daher kann es nur HTTP-Abfragen prüfen, die Apache erreichen. Apache wird aber auch durch einen weiteren Webserver ergänzt: nginx. Wenn Sie die Option PHP von nginx verarbeiten lassen des nginx-Webservers für den dynamischen Content Ihrer Website einschalten, kann die Web Application Firewall keine HTTP-Abfragen überprüfen, da sie nie Apache erreichen. Für den statischen Content gilt dies bei eingeschalteter Option Statische Dateien direkt durch nginx bedienen, da HTTP-Abfragen Apache nicht erreichen und somit ModSecurity diese nicht überprüft.

Hinweis: Administratoren, die von Plesk 11.5 upgraden wollen und die Web Application Firewall (ModSecurity) verwenden wollen, müssen einen neuen Lizenzschlüssel für Plesk 12 von Odin oder ihrem Anbieter erhalten.

So aktivieren Sie die Web Application Firewall:

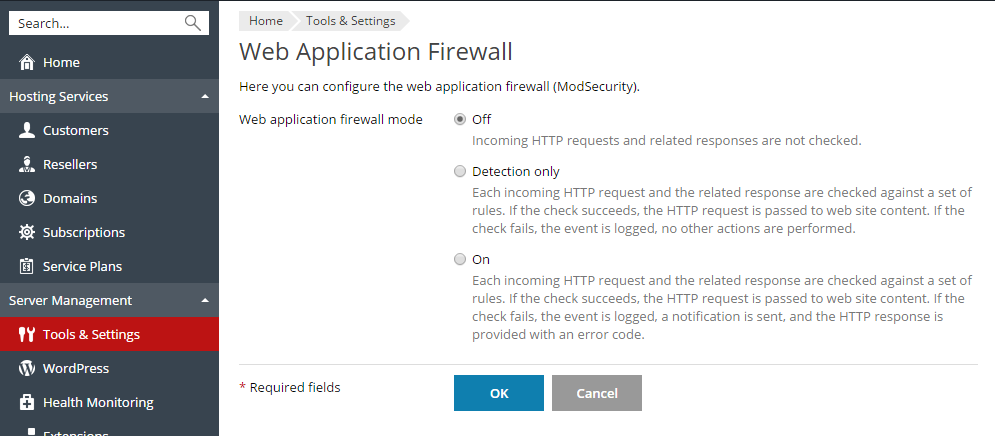

- Gehen Sie zu Tools & Einstellungen > Web Application Firewall (ModSecurity) (in der Gruppe Sicherheit ). Die Komponente ModSecurity muss auf Ihrem Server installiert sein.

- Stellen Sie den Modus der Web Application Firewall auf Ein oder Nur Erkennung. Jede eingehende HTTP-Abfrage und die zugehörige Antwort werden mit einem Regelsatz verglichen. Wenn diese Überprüfung erfolgreich verläuft, wird die HTTP-Abfrage an den Website-Content weitergegeben. Fällt die Überprüfung hingegen negativ aus, wird das Ereignis protokolliert. Im Modus Nur Erkennung werden keine weiteren Aktionen ausgeführt. Im Modus Ein wird eine HTTP-Antwort mit einem Fehlercode ausgegeben.

Hinweis: Die Modi der Web Application Firewall können auf Server- sowie auf Domainebene eingerichtet werden. Jedoch kann kann der Modus auf Domainebene nicht höher sein als der für den Server festgelegte Modus. Wenn beispielsweise die Web Application Firewall auf der Server-Ebene im Modus Nur Erkennung arbeitet, werden Sie sie für Domains nicht auf Ein einstellen können. In dem Fall werden nur die Modi Aus und Nur Erkennung angezeigt.

- Wählen Sie den Regelsatz aus, mit dem jede eingehende HTTP-Abfrage vom Web-Application-Firewall-Modul überprüft wird, oder laden Sie einen benutzerdefinierten Regelsatz hoch. Sie können die folgenden Regelsätze auswählen:

- OWASP ModSecurity Core Rule Set (CRS). Das CRS bietet einen allgemeinen Schutz vor unbekannten Schwachstellen, die oft in Webanwendungen gefunden werden. Dieser Regelsatz wird kostenfrei zur Verfügung gestellt. Dabei handelt es sich um einen sehr strengen Regelsatz. Für die Verwendung in Produktivumgebung ist daher eine zusätzliche Anpassung nötig. Wenn dieser Regelsatz ausgewählt ist, funktioniert WordPress teilweise und Webmail sowie Filesharing gar nicht. Sie können stattdessen den Atomic- oder Comodo-Regelsatz verwenden.

-

Atomic ModSecurity Regelsatz. Die neueste Version der Regeln - mit allen Leistungsverbesserungen, neuen Sicherheitsfunktionen und Bugfixes, die täglich von Atomicorp GotRoot herausgegeben werden. Dies ist ein kommerzieller Regelsatz, der vollständig unterstützt und für die Verwendung in der Produktivumgebung empfohlen wird. Um diesen Regelsatz in Plesk zu aktivieren, müssen Sie sich auf der Atomic Website registrieren und anschließend Ihren Benutzernamen und Ihr Passwort von dieser Website angeben.

Achtung: Wenn Sie den Atomic Regelsatz auswählen, müssen Sie wie folgt vorgehen, um sicherzustellen, dass ModSecurity einwandfrei funktioniert:

Rufen Sie auf dem Server den Befehl

aum -uaus. Das Plesk modsecurity-Paket wird durch das Paket aus dem Atomic Repository ersetzt. Führen Sie anschließend die folgenden Befehle aus:plesk sbin modsecurity_ctl --disableplesk sbin modsecurity_ctl –enableservice httpd restart

- Comodo ModSecurity Regelsatz. Dies ist ein Satz benutzerfreundlicher, anpassbarer Regeln basierend auf einem Traffic-Kontrollsystem, das mit einer häufig aktualisierten Regeldatenbank Ihre webbasierten Anwendungen schützt und neu entstehenden Hackertechniken vorbeugt. Dieser Regelsatz wird kostenfrei zur Verfügung gestellt. Um diesen Regelsatz in Plesk zu aktivieren, müssen Sie sich auf der Comodo Website registrieren und anschließend Ihren Benutzernamen und Ihr Passwort von dieser Website angeben.

- Wenn der ausgewählte Regelsatz automatisch aktualisiert werden soll, setzen Sie das Häkchen bei Regelsätze aktualisieren und wählen den Aktualisierungszeitraum aus.

- Wählen Sie die vordefinierten Parameter aus oder geben Sie Ihre eigenen ModSecurity-Anweisungen an. Sie können die folgenden vordefinierten Parameter auswählen:

- Schnell, wenn der URI der HTTP-Abfrage und Teile der Header analysiert werden sollen. Dieser Modus verbraucht am wenigsten CPU.

- Ausgewogen, wenn der URI und die Header der HTTP-Abfrage sowie die POST-Daten der Abfrage analysiert werden sollen. Dieser Modus bietet eine gute Balance zwischen Qualität und Leistung.

-

Gründlich, wenn die vollständigen Header der HTTP-Abfrage, die POST-Daten der Abfrage und der Body-Content der HTTP-Antwort analysiert werden sollen. Dieser Modus verbraucht die meisten CPU-Ressourcen, ist aber für jene Websites zu empfehlen, für die besondere Sicherheitsmaßnahmen erforderlich sind. Ein Beispiel sind Online-Shops mit Kreditkarte als mögliche Zahlungsmethode.

Hinweis: Für eine optimale Leistung benötigt die Web Application Firewall einen lokalen DNS-Server, bei dem das Caching von Abfragen aktiviert ist. Sonst kann es passieren, dass Ihre Websites bei eingeschalteter Web Application Firewall langsam laden.

ModSecurity verwendet zwei Orte für Protokolle:

- Das ModSecurity Auditprotokoll (befindlich in

/var/log/httpd/modsec_audit.log) ist sehr detailliert und wird vom gesamten Plesk Server verwendet. Sobald ModSecurity erkennt, dass ein Ereignis eingetreten ist, generiert es einen Eintrag in der Auditprotokolldatei. Wenn Sie das ModSecurity Auditprotokoll einsehen möchten, rufen Sie Tools & Einstellungen > Web Application Firewall (ModSecurity) auf und klicken Sie auf den Link Protokollarchiv im Abschnitt ModSecurity Auditprotokoll. Dort können Sie die ModSecurity Protokolldateien und ihre Änderungsdaten sehen sowie die Protokolldateien herunterladen. - Das Apache Fehlerprotokoll für eine Domain (befindlich in

/var/www/vhosts/DOMAIN.TLD/logs/error_log) enthält nur kurze Informationen über Website-Fehler. Sie können das Fehlerprotokoll für eine bestimmte Website im einsehen. Dazu gehen Sie zu Websites & Domains > <Domainname> > Protokolle und wählen auf der rechten Seite nur Apache-Fehler und nginx-Fehler anstatt Alle Protokolle aus.

Eine Website kann u.U. nicht mehr wie erwartet funktionieren, wenn Sie den Modus der Web Application Firewall von Aus oder Nur Erkennung zu "Ein" ändern. Fehlercodes wie 403, 404 oder 500 sind dann im Fehlerprotokoll der Website finden und erscheinen wiederum nicht mehr, wenn Sie den Modus der Web Application Firewall zurück in Nur Erkennung oder Aus ändern. In diesem Fall sollten Sie das ModSecurity-Auditprotokoll analysieren, um herauszufinden, was genau passiert. Sie können zu strenge Sicherheitsregeln ausschalten oder die Website anpassen.

So finden Sie heraus, warum eine HTTP-Abfrage für eine Website nicht abgeschlossen werden konnte und schalten die entsprechende Sicherheitsregel aus:

- Gehen Sie zu Tools & Einstellungen > Web Application Firewall (ModSecurity).

- Klicken Sie auf den Link ModSecurity-Protokolldatei, um das Auditprotokoll herunterzuladen und es in einem neuen Browserfenster zu öffnen.

- Verwenden Sie die Suche (

Strg+Fin den meisten Webbrowsern), um Ereignisse in Verbindung mit der Website (dem Domainnamen) zu finden, die die Probleme verursacht haben. Suchen Sie zum Beispiel nachihre_domain.tld. Der Browser markiert dann Einträge wieHOST: ihre_domain.tld. Suchen Sie drei Zeilen über dem markierten Eintrag eine Zeichenkette wie--eece5138-B--. Die acht Zeichen zwischen den Bindestrichen (in unserem Beispiel:eece5138) sind die ID des Ereignisses, das von der HTTP-Abfrage ausgelöst wurde. - Suchen Sie weiter nach anderen Einträgen mit derselben Ereignis-ID. Halten Sie dabei Ausschau nach einem Eintrag mit einem

Hnach der Ereignis- ID (in unserem Beispiel:eece5138-H--). Dieser Eintrag enthält die ID und die Beschreibung der Sicherheitsregel, die während der Überprüfung der HTTP-Abfrage ausgelöst wurde. Die ID der Sicherheitsregel ist eine ganzzahlige Nummer in Anführungszeichen, die mit3beginnt und zusammen mit dem Präfixidin eckige Klammern gesetzt ist. Zum Beispiel[id "340003"]. - Finden Sie eine Sicherheitsregel-ID in jenem Ereignis, indem Sie eine Teilzeichenfolge wie

[id "3verwenden. - Gehen Sie zu Tools & Einstellungen > Web Application Firewall (ModSecurity).

- Wählen Sie im Abschnitt Sicherheitsregeln die Sicherheitsregel mittels ID (z.B.

340003), Kennzeichnung (z.B. CVE-2011-4898) oder regulären Ausdrucks (z.B.XSS) aus und klicken Sie auf OK.

Nützliche Tipps, wenn vor dem Upgrade auf Plesk 12 auf Ihrem Server ModSecurity installiert war:

- Plesk installiert sein eigenes ModSecurity-Paket. Jedoch werden Sie vom Plesk Installer während der das Upgrade vorbereitenden Überprüfung gefragt, ob Sie damit einverstanden sind, dass Plesk ModSecurity über Ihrer bestehenden Installation installiert wird.

- Ihre vorhandene ModSecurity Konfiguration wird so gelassen wie sie ist. Allerdings ist es schwer vorherzusagen, inwieweit alte und neue Konfigurationen miteinander konkurrieren, da es viele Distributionen und Konfigurationen für ModSecurity gibt. Um Probleme zu vermeiden, sollten Sie daher Ihre bestehende Konfiguration speichern und ModSecurity deinstallieren, bevor Sie auf Plesk 12 upgraden (oder bevor Sie das ModSecurity von Plesk installieren).