Schutz durch DKIM, SPF und DMARC sowie Unterstützung von ARC

Inhalt: Plesk unterstützt moderne Anti-Spam-Mechanismen, wie DKIM, SPF, DMARC und ARC, mit denen die Identität von E-Mail-Absendern verifiziert werden kann.

In diesem Artikel erfahren Sie, wie Sie den Schutz über DKIM, SPF und DMARC in Plesk konfigurieren. Hier wird auch beschrieben, wie die ARC-Unterstützung in Plesk für Linux implementiert ist.

Hier finden Sie eine kurze Zusammenfassung der drei in diesem Artikel beschriebenen Mechanismen und ihrer Funktionen:

- DKIM (DomainKeys Identified Mail) ist eine Methode, über die mithilfe von Verschlüsselungsauthentifizierung die Identität eines Domainnamens mit einer ausgehenden Nachricht verknüpft und die Identität des Domainnamens einer eingehenden Nachricht validiert werden kann.

- SPF (Sender Policy Framework) ist eine Methode, um die Fälschung von Absenderadressen zu vermeiden. Damit soll zum Beispiel verhindert werden, dass falsche Absenderadressen eingesetzt werden können. Damit kann in Mailservern überprüft werden, ob eine eingehende E-Mail einer Domain von einem Host stammt, der vom Administrator der Domain autorisiert wurde. Außerdem wird in Plesk SRS (Sender Rewriting Scheme) eingesetzt, damit weitergeleitete Nachrichten die SPF-Überprüfung bestehen können.

- DMARC (Domain-based Message Authentication, Reporting and Conformance) ist eine Technologie, mit der die Funktionen der SPF- und DKIM-Methoden erweitert werden. In der DMARC-Richtlinie wird festgelegt, wie der Empfänger abhängig von den Ergebnissen der DKIM- und SPF-Überprüfung E-Mail-Nachrichten behandeln soll.

- ARC (Authenticated Received Chain) ist eine Technologie, über die zwischengeschaltete Mailserver (z. B. Mailinglisten und E-Mail-Weiterleitungsdienste) die Authentifizierungsergebnisse einer E-Mail mithilfe spezieller Header speichern können. Dies hilft dem Ziel-Mailserver, die E-Mail zu validieren, wenn die SPF- und DKIM-Einträge durch die Verarbeitung des zwischengeschalteten Mailservers ungültig geworden sind.

Für diese Lösungen gelten folgende Mailserver-Anforderungen:

| Mailserver | DKIM | SPF* | SRS | DMARC | ARC |

|---|---|---|---|---|---|

| Postfix (Linux) | ➕ | ➕ | ➕ | ➕ | ➕ |

| qmail (Linux) | ➕ | ➕ | ➖ | ➕ | ➕ |

| MailEnable Professional (Windows) | ➕ | ➖ | ➖ | ➖ | ➖ |

| MailEnable Standard (Windows) | Version 9.16 oder höher | ➖ | ➖ | ➖ | ➖ |

| SmarterMail (Windows) | ➕ | ➖ | ➕ | ➕ | ➖ |

| IceWarp (Windows) | ➕ | ➖ | ➕ | ➖ | ➖ |

Mit dem Symbol „+“ in dieser Tabelle wird darauf hingewiesen, dass die Lösung von allen Versionen unterstützt wird, die von Plesk Obsidian. unterstützt werden. „-“ bedeutet hingegen, dass die Lösung nicht unterstützt wird.

Bemerkung: * In der Tabelle oben bezieht sich die SPF-Unterstützung auf SPF für eingehende E-Mails. Linux-Mailserver sind mit ‚+‘ markiert, da Plesk für Linux SPF für eingehende und ausgehende E-Mails unterstützt. Windows-Mailserver sind mit ‚-‚ markiert, weil Plesk für Windows SPF nur für ausgehende E-Mails unterstützt.

DKIM

Wenn Sie DKIM für eine Domain aktivieren, wird an jede von der Domain gesendete E-Mail ein spezieller Header angehängt. Dieser Header enthält einen privaten Kryptografieschlüssel. Die E-Mail-Empfängerserver verwenden einen öffentlichen Schlüssel, um zu überprüfen, ob eine E-Mail tatsächlich von der Domain gesendet wurde und niemand den Inhalt der E-Mail während der Übertragung manipuliert hat. E-Mails, die diesen Header nicht enthalten, werden als nicht authentisch eingestuft.

Damit DKIM unterstützt wird, werden in Plesk die Funktionen einer externen Bibliothek (Linux) oder eines von Plesk bereitgestellten Mailservers (Windows) eingesetzt.

Aktivieren oder deaktivieren von DKIM auf dem Server

DKIM ist in Plesk standardmäßig aktiviert. Um DKIM zu deaktivieren oder nur für eingehende oder ausgehende E-Mails beizubehalten, gehen Sie zu Tools & Einstellungen > Mailserver-Einstellungen (unter „E-Mail“). Scrollen Sie dann nach unten zum Abschnitt „DKIM-Spamschutz“ und heben Sie die Auswahl für eines oder beide der folgenden Kontrollkästchen auf:

- „Ausgehende E-Mails dürfen signiert werden“. Mit dieser Option können Kunden die DKIM-Signatur von ausgehenden E-Mails für einzelne Domains verwalten.

- (Plesk für Linux) „Eingehende E-Mail-Nachrichten überprüfen“. Über diese Option können Sie festlegen, dass alle eingehenden E-Mails in Hinsicht auf DKIM überprüft werden. Alle Nachrichten werden überprüft. Falls eine E-Mail dabei die Überprüfung nicht besteht, wird sie mit einem besonderen Header gekennzeichnet.

Bemerkung: Wenn DMARC aktiviert ist, können Sie die Überprüfung eingehender Nachrichten über DKIM nicht deaktivieren.

Aktivieren von DKIM für eine Domain

Wenn die DKIM-Signierung auf dem Server aktiviert ist, werden ausgehende E-Mails bei neuen Domains, deren DNS und E-Mail-Hosting in Plesk abgewickelt werden, standardmäßig mit DKIM signiert.

Bei Domains, die einen externen DNS-Server verwenden, kann DKIM nicht standardmäßig aktiviert werden. Beim Signieren ausgehender E-Mails mit DKIM fügt Plesk die folgenden zwei Einträge zur DNS-Zone der Domain hinzu (example.com steht für Ihren Domainnamen):

-

default._domainkey.example.com: Enthält den öffentlichen Teil des generierten Schlüssels. -

_ domainkey.example.com: Enthält die DKIM-Richtlinie. Sie können diese Richtlinie bearbeiten.

Im Gegensatz zu Domains, die in Plesk gehostet werden, kann Plesk diese Einträge nicht für Domains hinzufügen, die einen externen DNS-Server verwenden. Für diese Domains müssen Sie DKIM manuell aktivieren.

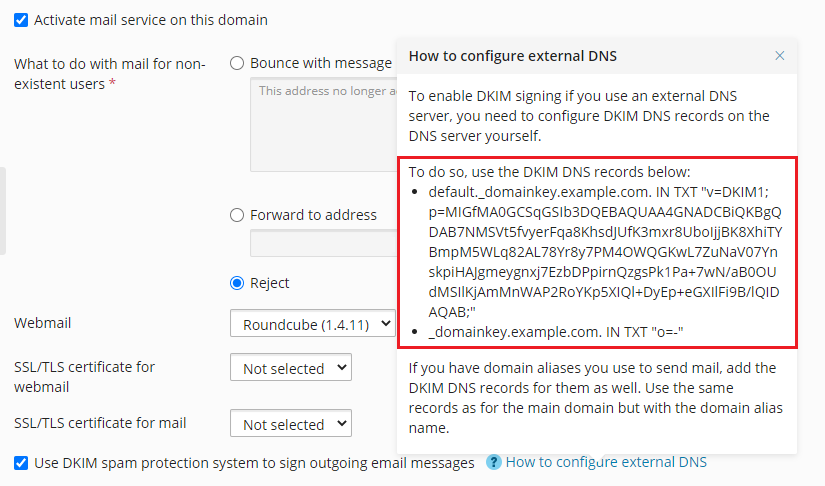

So aktivieren Sie die DKIM-Signierung von ausgehenden E-Mails für eine Domain mit einem externen DNS-Server:

-

Gehen Sie zu Websites & Domains > Ihre Domain > Tab „E-Mail“ > E-Mail-Einstellungen.

-

Lassen Sie das Kontrollkästchen „DKIM-Spamschutzsystem zum Signieren ausgehender E-Mail-Nachrichten verwenden“ angeklickt.

-

Klicken Sie auf die Anleitung zur „Konfiguration des externen DNS“. Kopieren Sie die zwei angezeigten DNS-Einträge und fügen Sie sie dem DNS-Server hinzu.

Bemerkung: Wenn Sie Domain-Aliasse zum Senden von E-Mails verwenden, fügen Sie die DKIM-DNS-Einträge auch für diese hinzu. Verwenden Sie die gleichen Einträge wie für die Hauptdomain, aber mit dem Domain-Aliasnamen.

SPF und SRS

SPF (Sender Policy Framework) ist eine Methode, um die Fälschung von Absenderadressen zu vermeiden. Damit soll zum Beispiel verhindert werden, dass falsche Absenderadressen eingesetzt werden können. Mit SPF können Domain-Administratoren eine Richtlinie festlegen, damit bestimmte Hosts E-Mails von der Domain senden dürfen. In empfangenden Mailservern wird überprüft, ob eine eingehende E-Mail einer Domain von einem Host stammt, der vom Administrator der Domain autorisiert wurde. SPF beruht auf den Regeln, die vom Administrator in der DNS-Zone des Absenders festgelegt werden.

In Plesk können Sie eine SPF-Richtlinie für ausgehende E-Mails festlegen, indem Sie ein Regeln in einem DNS-Eintrag angeben. In Plesk für Linux werden über SPF standardmäßig auch eingehende E-Mails überprüft.

Wenn SPF eingerichtet ist, werden eingehende E-Mails vom Mailserver mithilfe der folgenden Algorithmusschritte überprüft:

-

Lokale Regeln lesen.

Lokale Regel sind vom Spamfilter verwendete Regeln. Beispiel:

a:test.plesk.com. -

DNS-SPF-Eintrag des Senders suchen (falls vorhanden).

Beispiel für einen SPF-Eintrag:

example.com. TXT v=spf1 +a +mx -all -

Lokale Regeln und den SPF-Eintrag in Richtlinie zusammenführen.

Die resultierende Richtlinie lautet für unser Beispiel:

example.com. TXT v=spf1 +a +mx +a:test.plesk.com -allBemerkung: Wenn der Mailserver keinen SPF-Eintrag erkennt, werden auch die lokalen Regeln ignoriert.

-

E-Mails im Hinblick auf die Richtlinie (aus dem vorherigen Schritt) überprüfen.

-

Schätzungsregeln lesen.

Schätzungsregeln sind globale Regeln, mit denen der SPF-Eintrag überschrieben wird. Beispiel für eine Schätzungsregel:

v=spf1 +a/24 +mx/24 +ptr ?all. -

E-Mails nur im Hinblick auf Schätzungsregeln überprüfen.

-

Ergebnis der beiden Überprüfungen vergleichen: eine im Hinblick auf die Richtlinie aus Schritt 4 und die andere nur im Hinblick auf die Schätzungsregeln aus dem vorherigen Schritt. Übernehmen Sie die Überprüfung, deren Ergebnis weniger restriktiv ist.

Weitere Informationen zu den verschiedenen Status der SPF-Überprüfung

So richten Sie eine SPF-Richtlinie für ausgehende E-Mails ein:

Gehen Sie zu Tools & Einstellungen > DNS-Einstellungen (unter „Allgemeine Einstellungen“) und bearbeiten Sie den TXT-DNS-Eintrag für SPF. Dieser DNS-Eintrag ist immer im serverweiten DNS-Template vorhanden. Hier finden Sie ein Beispiel des in Plesk erstellten SPF-Eintrags:

example.com. TXT v=spf1 +a +mx +a:test.plesk.com -all

Eine Beschreibung der einzelnen Bestandteile des Eintrags finden Sie hier:

| Bestandteil | Beschreibung |

|---|---|

v=spf1 |

Für die Domain wird SPF der Version 1 verwendet. |

+a |

Alle Hosts der A-Einträge sind autorisiert, E-Mails zu senden. |

+mx |

Alle Hosts der MX-Einträge sind autorisiert, E-Mails zu senden. |

+a:test.plesk.com |

Von der Domain test.plesk.com können E-Mails gesendet werden. |

-all |

Von allen anderen Domains dürfen keine E-Mails gesendet werden. |

Weitere Informationen zur Syntax von DNS-Einträgen für SPF finden Sie hier:. Die Notation der Richtlinie finden Sie unter RFC7208.

(Plesk für Linux) So konfigurieren Sie SPF, damit eingehende E-Mails überprüft werden:

-

Gehen Sie zu Tools & Einstellungen > Mailserver-Einstellungen (unter „E-Mail“) und scrollen Sie nach unten zum Abschnitt „SPF-Spamschutz“.

-

Wählen Sie eine Option aus dem Drop-down-Menü des SPF-Überprüfungsmodus aus, um festzulegen, wie E-Mails gehandhabt werden sollen, wenn für SPF lokale und Schätzungsregeln angewendet werden:

- Nur Received-SPF-Header erstellen, niemals blockieren: Alle eingehenden Nachrichten werden ungeachtet der Ergebnisse der SPF-Überprüfung angenommen.

- Benachrichtigungen über temporäre Fehler verwenden, wenn Probleme bei der DNS-Suche auftreten: Alle eingehenden Nachrichten werden ungeachtet der Ergebnisse der SPF-Überprüfung angenommen, selbst wenn die SPF-Überprüfung aufgrund von Problemen bei der DNS-Suche fehlgeschlagen ist.

- E-Mail abweisen, wenn Ergebnis der SPF-Abfrage „fail“ ist (verweigern): Nachrichten von Absendern, die nicht zur Verwendung der jeweiligen Domain autorisiert sind, werden zurückgewiesen.

- E-Mail abweisen, wenn Ergebnis der SPF-Abfrage „softfail“ ist: Nachrichten von Absendern werden zurückgewiesen, die vom SPF-System nicht als autorisiert erkannt werden können oder die nicht autorisiert sind, da für die Domain keine SPF-Einträge veröffentlicht sind.

- E-Mail abweisen, wenn Ergebnis der SPF-Abfrage „neutral“ ist: Nachrichten von Absendern werden zurückgewiesen, die vom SPF-System nicht als autorisiert erkannt werden können oder die nicht autorisiert sind, da für die Domain keine SPF-Einträge veröffentlicht sind.

- E-Mail abweisen, wenn Ergebnis der SPF-Abfrage nicht „pass“ ist: Nachrichten werden zurückgewiesen, wenn sie aus irgendeinem Grund die SPF-Überprüfung nicht bestehen (z. B. wenn die Domain des Absenders SPF nicht implementiert und die SPF-Überprüfung den Status „unknown“ zurückgibt).

-

Um lokale Regeln festzulegen, geben Sie die notwendigen Regeln in das Feld Lokale SPF-Regeln ein.Zum Beispiel: include:spf.trusted-forwarder.org.

-

Sie können die Schätzungsregeln auch im Feld SPF-Schätzungsregeln angeben.

Zum Beispiel: v=spf1 +a/24 +mx/24 +ptr ?all

-

Um eine beliebige Fehlermeldung anzugeben, die an den SMTP-Absender zurückgegeben wird, wenn eine Nachricht zurückgewiesen wird, geben Sie diese in das Feld SPF-Erklärungstext ein.

Wenn kein Wert angegeben ist, wird der Standardtext als Benachrichtigung verwendet.

-

Klicken Sie auf OK, um die Einrichtung abzuschließen.

(Plesk für Linux) So deaktivieren Sie die SPF-Überprüfung für eingehende E-Mails:

- Gehen Sie zu Tools & Einstellungen > Mailserver-Einstellungen (unter E-Mail).

- Heben Sie im Abschnitt „DMARC“ die Auswahl des Kontrollkästchens „DMARC aktivieren, um eingehende E-Mails zu überprüfen“ auf, falls es angeklickt ist.

- Heben Sie im Abschnitt „SPF-Spamschutz“ die Auswahl des Kontrollkästchens „SPF-Spamschutz aktivieren, um eingehende E-Mails zu überprüfen“ auf. Klicken Sie dann auf OK.

Verwenden von SRS

Neben SPF unterstützen einige Mailserver in Plesk auch SRS (Sender Rewriting Scheme). Dabei handelt es sich um eine Methode, um die Absenderadresse einer weitergeleiteten E-Mail so umzuschreiben, dass die E-Mail weiterhin den Anforderungen von SPF entspricht. Mit SRS können Sie sich vergewissern, dass die Nachrichten auch beim Einsatz von SPF geliefert werden.

SRS wird automatisch verwendet, wenn Nachrichten von in Plesk gehosteten Postfächern weitergeleitet werden.

Um die SRS-Funktionalität bereitzustellen, werden in Plesk die Funktionen einer externen Bibliothek (Linux) oder einer Mailserver-Software (Windows) eingesetzt.

DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) ist eine Technologie, mit der die Funktionen der SPF- und DKIM-Senderichtlinien erweitert werden. In der DMARC-Richtlinie wird festgelegt, wie der Empfänger abhängig von den Ergebnissen der DKIM- und SPF-Überprüfung E-Mail-Nachrichten behandeln soll. Diese Technologie beruht auf den Regeln, die in der DNS-Zone des Absenders festgelegt werden.

In Plesk können Sie eine DMARC-Richtlinie für ausgehende E-Mails einrichten, indem Sie Regeln in einem DNS-Eintrag angeben.

Bemerkung: In Plesk für Linux und Plesk für Windows, die SmarterMail verwenden, werden auch eingehende E-Mails standardmäßig über DMARC überprüft.

So richten Sie eine benutzerdefinierte DMARC-Richtlinie für ausgehende E-Mails ein:

- Gehen Sie zu Tools & Einstellungen > DNS-Einstellungen (unter „Allgemeine Einstellungen“).

- Bearbeiten Sie die DNS-Einträge für die DMARC-Richtlinie. Diese DNS-Einträge sind immer im serverweiten DNS-Template vorhanden. Im Gegensatz dazu werden DNS-Einträge für DKIM zu DNS-Zonen einzelner Domains hinzugefügt, wenn DKIM für die Domain aktiviert ist.

Die DMARC-Standardrichtlinie von Plesk ist zum Beispiel in diesem Eintrag definiert:

_dmarc.<domain>. TXT v=DMARC1; adkim=s; aspf=s; p=quarantine

Im Einklang mit dieser Richtlinie sollte der empfangende Mailserver E-Mails, die die DKIM- und SPF-Prüfungen nicht bestehen, in Quarantäne stellen. Dabei werden die E-Mails in den Spam-Ordner verschoben und als verdächtig gekennzeichnet. Sie können jedoch auch eine strengere Richtlinie festlegen. Es steht dem empfangenden Server aber frei, seine eigene Richtlinie auf eingehende E-Mails anzuwenden.

Weitere Informationen zu DMARC inklusive Richtliniennotation

Domains haben auch ihre eigenen individuellen DMARC-Richtlinien, die Kunden bearbeiten können. Bei neuen Domains, deren DNS und E-Mail-Hosting in Plesk abgewickelt werden, ist die DMARC-Quarantäne-Richtlinie standardmäßig aktiviert.

So deaktivieren Sie die Überprüfung von eingehenden E-Mails über DMARC:

- Gehen Sie zu Tools & Einstellungen > Mailserver-Einstellungen (unter E-Mail).

- Heben Sie im Abschnitt „DMARC“ die Auswahl des Kontrollkästchens „DMARC aktivieren, um eingehende E-Mails zu überprüfen“ auf. Klicken Sie dann auf OK.

(Plesk for Linux) ARC

ARC (Authenticated Received Chain) ist eine Technologie, dank der zwischengeschaltete Mailserver E-Mails, die von einer Mailingliste weitergeleitet oder versendet werden, eine zusätzliche Authentifizierungsebene hinzufügen können. Dazu werden zusätzliche Header in die E-Mails aufgenommen. So kann der endgültige empfangende Mailserver eine E-Mail optional als legitim einstufen, auch wenn sie die SPF-, DKIM- und/oder DMARC-Prüfungen nicht besteht.

Bemerkung: ARC wird auf allen Servern mit Plesk Obsidian 18.0.58 und höher mit Postfix- oder qmail-Mailservern unterstützt. Derzeit wird ARC nur in Plesk für Linux verwendet, da keiner der in Plesk für Windows unterstützten Mailserver mit ARC kompatibel ist.

Bemerkung: Die ARC-Unterstützung in Plesk entspricht den Anforderungen von Google, ARC-Header in weitergeleiteten E-Mails hinzuzufügen. Das gilt für Absender, die 5000 oder mehr Nachrichten pro Tag an Gmail-Konten senden.

Einschränkungen

- ARC-Header werden Nachrichten nicht hinzugefügt, wenn sie an eine Mailingliste gesendet werden.

- Plesk validiert die ARC-Header für eingehende E-Mails nicht.

Aktivieren der Unterstützung für ARC

(Plesk für Linux) So aktivieren Sie die ARC-Unterstützung auf Ihrem Server:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Tools & Einstellungen > Mailserver-Einstellungen (unter E-Mail).

- Klicken Sie unter „DKIM-Spamschutz“ das Kontrollkästchen „Ausgehende E-Mails dürfen signiert werden“ an.

- (Empfohlen) Klicken Sie unter „SPF-Spamschutz“ das Kontrollkästchen „SPF-Spamschutz aktivieren, um eingehende E-Mails zu überprüfen“ an.

- (Empfohlen) Klicken Sie unter „DMARC“ das Kontrollkästchen „Überprüfung eingehender E-Mails durch DMARC aktivieren“ an.

- Klicken Sie auf OK.

ARC-Header können jetzt in ausgehende E-Mails aufgenommen werden, die über die Weiterleitungsfunktion von Plesk weitergeleitet oder automatisch gesendet werden.

Sobald die ARC-Unterstützung auf Ihrem Server aktiviert ist, kann ARC für einzelne E-Mail-Domains aktiviert werden.

Bemerkung: Damit die ARC-Signaturen gültig sind, müssen die DNS-Einträge, die für das Funktionieren von DKIM erforderlich sind, für die Domain, die das Weiterleitungskonto hostet, richtig konfiguriert sein.

(Plesk für Linux) So aktivieren Sie ARC für eine Domain:

- Melden Sie sich in Plesk an.

- Gehen Sie zu Websites & Domains, suchen Sie die Domain, die das E-Mail-Konto hostet, gehen Sie zum Tab „E-Mail“ und klicken Sie dann auf E-Mail-Einstellungen.

- Klicken Sie das Kontrollkästchen „DKIM-Spamschutzsystem zum Signieren ausgehender E-Mail-Nachrichten verwenden“ an und klicken Sie dann auf OK.

ARC-Header werden nun in ausgehende E-Mails aufgenommen, die über die Plesk Weiterleitungsfunktion weitergeleitet oder automatisch von einem der auf der Domain gehosteten E-Mail-Konten gesendet werden.