Plesk Firewall (Linux)

Standardmäßig besteht die Konfiguration der Plesk Firewall aus Richtlinien und Regeln. Die Richtlinien sind sehr weitgefächert und betreffen je nach Richtlinie alle Verbindungen zum oder vom Server. Sie können zum Beispiel die Systemrichtlinie für eingehenden Traffic verwenden (zu finden unter Tools & Einstellungen > Firewall), um alle eingehenden Verbindungen zum Server zu blockieren. Regeln sind enger definiert und betreffen eingehende Verbindungen zu einzelnen Plesk Diensten wie SMTP oder MySQL.

Beachten Sie, dass Regeln Vorrang vor Richtlinien haben. Wenn eine allgemeine Richtlinie zum Beispiel den kompletten eingehenden Traffic ablehnt, eine Regel jedoch den eingehenden Traffic für eine bestimmte IP erlaubt, hat die Regel Vorrang. Mit diesem Mechanismus können Sie die Sicherheit des Servers ganz einfach auflockern oder straffen. Wenn Sie zum Beispiel die Richtlinien so einrichten, dass alle Verbindungen zum und vom Server blockiert werden, einige wenige IP-Adressen oder Ports jedoch davon ausgenommen sind, erhöhen Sie die Sicherheit. Einige Anwendungen funktionieren aber möglicherweise nicht aufgrund der Netzwerkeinschränkungen. Wenn Sie im Gegensatz dazu alle Verbindungen standardmäßig zulassen und Regeln zum Blockieren einzelner Dienste oder individueller IP-Adressen einsetzen, ist Ihr Server zwar nicht so sicher, aber Sie vergewissern sich, dass es zu keinen Verbindungsproblemen kommt. Probieren Sie verschiedene Varianten aus, bis Sie eine zufriedenstellende Balance zwischen Nutzbarkeit und Sicherheit gefunden haben.

Für die Verwaltung der Firewall stehen Ihnen zwei Optionen zur Verfügung:

- Einstellungen der Standardrichtlinien und -regeln ändern

- Benutzerdefinierte Regeln erstellen

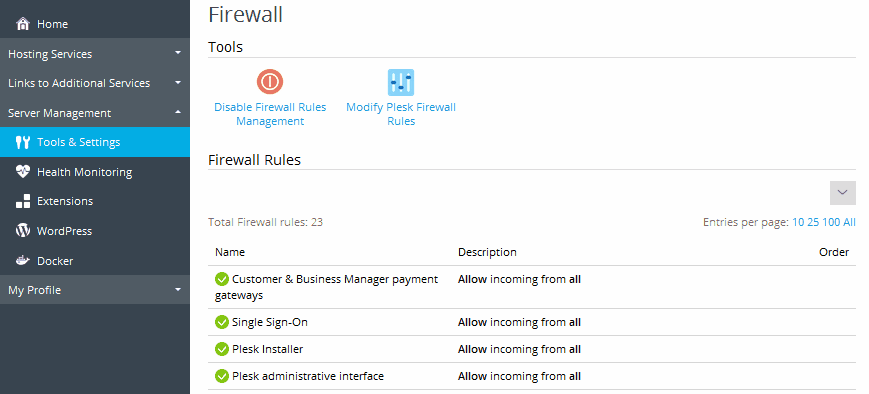

Um die Einstellungen der Standardrichtlinien und -regeln zu ändern, gehen Sie zu Tools & Einstellungen > Firewall (in der Gruppe Sicherheit) und klicken Sie auf Firewallregelverwaltung aktivieren. Bestätigen Sie die Aktivierung der Regelverwaltung, warten Sie, bis die Änderungen angewendet wurden, und klicken Sie anschließend auf Plesk Firewallregeln modifizieren. Klicken Sie auf die Regel oder Richtlinie, die Sie ändern möchten. Sie können über eine Richtlinie festlegen, dass Verbindungen zugelassen oder abgelehnt werden. Über eine Regel können Sie einstellen, dass Verbindungen erlaubt bzw. nicht zugelassen werden oder Verbindungen nur von bestimmten Adressen zugelassen und die restlichen Verbindungen abgelehnt werden. Nachdem Sie alle gewünschten Änderungen durchgeführt haben, klicken Sie auf Änderungen übernehmen, um den neuen Regelsatz zu aktivieren. Klicken Sie auf Änderungen verwerfen, um die Änderungen zurückzusetzen.

Um eine benutzerdefinierte Regel hinzuzufügen, aktivieren Sie die Verwaltung von Firewallregeln wie oben beschrieben und klicken Sie auf Benutzerdefinierte Regel hinzufügen. Benutzerdefinierte Regeln sind flexibler als Standardregeln und können so konfiguriert werden, dass eingehende, ausgehende oder weiterleitende Verbindungen zu bzw. von bestimmten Ports oder IP-Adressen zugelassen oder abgelehnt werden. Nachdem Sie eine oder mehrere benutzerdefinierte Regeln hinzugefügt haben, klicken Sie auf Änderungen übernehmen, um die Regeln zum Regelsatz hinzuzufügen. Klicken Sie auf Änderungen verwerfen, um die Änderungen zurückzusetzen. Wenn Sie zu einem späteren Zeitpunkt eine oder mehrere benutzerdefinierte Regeln entfernen möchten, wählen Sie die entsprechenden Kontrollkästchen aus, klicken Sie auf Löschen, bestätigen Sie den Löschvorgang und klicken Sie anschließend auf Änderungen übernehmen, um die ausgewählten Regeln aus dem Regelsatz zu entfernen.

Wenn Sie benutzerdefinierte Regeln erstellen, vergewissern Sie sich, keine Verbindungen zu von Plesk Diensten verwendeten Ports irrtümlich zu blockieren.

Bemerkung: Wenn Sie Docker-Container verwenden, werden die Docker-Firewallregeln nicht zu den Firewallregeln von Plesk hinzugefügt.