Acceso remoto a bases de datos

Por motivos de seguridad, puede especificar los parámetros de configuración de acceso para los usuarios de bases de datos para permitir o denegar conexiones remotas a una base de datos. Pueden permitirse conexiones remotas desde determinadas direcciones IP. Por ejemplo, si un script que se ejecuta en un host remoto accede a una base de datos Plesk usando las credenciales de un determinado usuario de la base de datos, puede limitar el acceso de este usuario a la dirección IP de dicho host remoto.

En función del tipo de servidor de bases de datos, Plesk emplea distintas herramientas para el control de acceso:

- Listas de control de acceso (ACL). En el caso de usuarios de una base de datos MySQL/MariaDB, el control de acceso es gestionado por el mecanismo de seguridad nativo - las Access Control Lists (ACL) de MySQL/MariaDB. Las reglas personalizadas se añaden a ACL. Si el firewall de Plesk está en ejecución, este debe permitir las conexiones entrantes a MySQL/MariaDB. De lo contrario, no se aplicará la configuración para las conexiones remotas en ACL.

- Reglas de firewall. En el caso de usuarios de otras bases de datos (como PostgreSQL y SQL Server), el acceso remoto es gestionado por el firewall de Plesk. Las reglas personalizadas se añaden a las reglas de firewall de Plesk. Si no se ha instalado la extensión de firewall de Plesk y la gestión de reglas de firewall no está activada, en la interfaz de usuario de Plesk no se mostrarán las opciones correspondientes .

Nota: Plesk sólo añadirá nuevas reglas al firewall con su consentimiento previo. Cada vez que un suscriptor configure una regla de control de acceso personalizada, Plesk le notificará acerca de esta acción y le pedirá que acepte o rechace los cambios efectuados.

Encontrará las opciones de control de acceso en Sitios web y dominios > Bases de datos cuando añada o edite una base de datos o un usuario de una base de datos. Para más información, consulte la sección Configuración de reglas de acceso personalizadas.

Cuando se elimina un cliente, una suscripción o un usuario de una base de datos, también se eliminan todas las reglas de firewall asociadas.

¿Cómo permitir que los clientes puedan establecer reglas personalizadas?

Para que los suscriptores puedan personalizar el acceso a sus bases de datos:

-

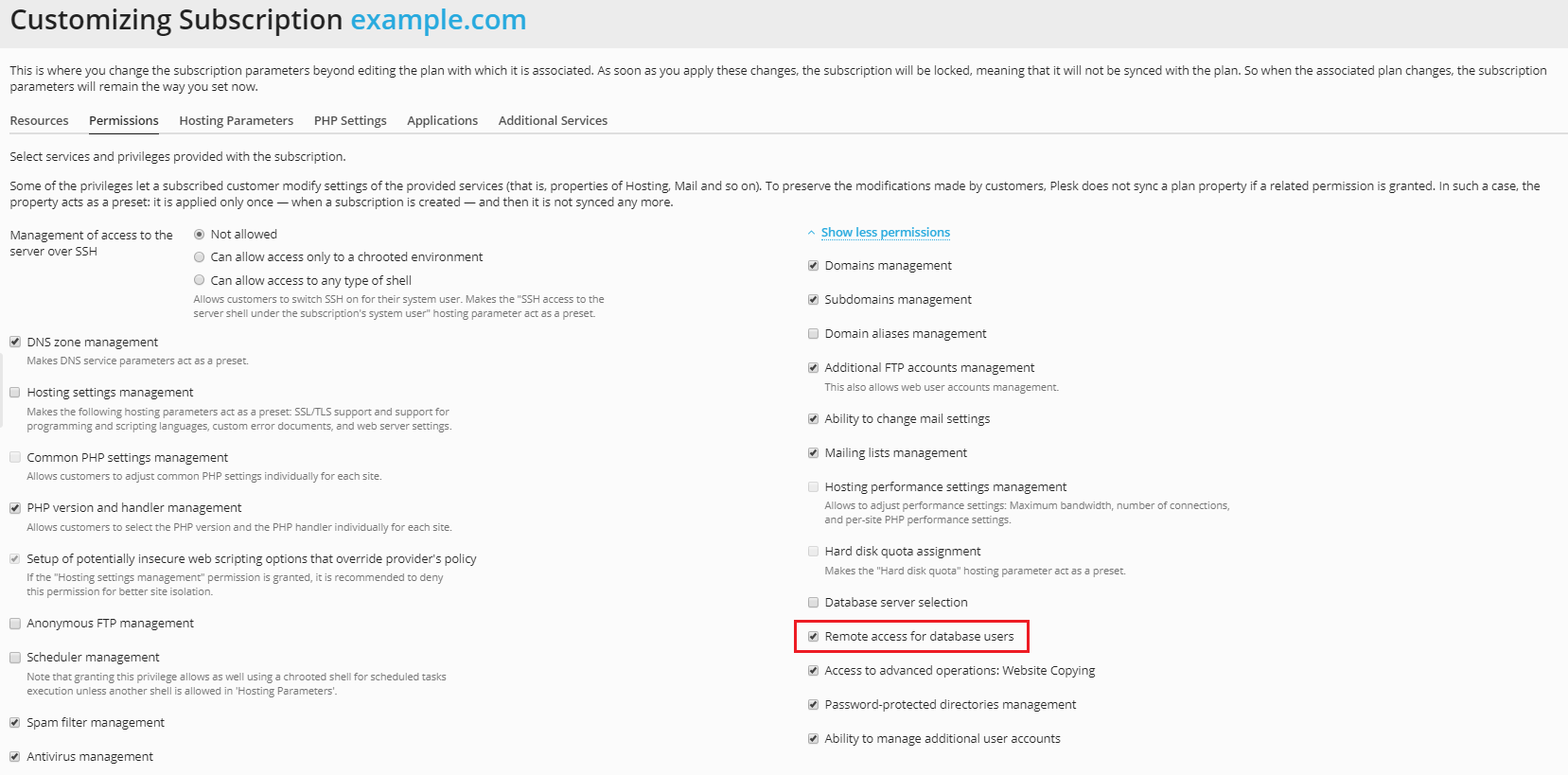

Active el permiso Acceso remoto para usuarios de bases de datos en la configuración de la suscripción haciendo clic en Suscripciones > suscripción > Personalizar.

-

Instale el firewall de Plesk y active la gestión de reglas en Herramientas y configuración > grupo Seguridad > Firewall (únicamente aplicable a usuarios de PostgreSQL y SQL Server).

-

Compruebe que Microsoft SQL Server está configurado para utilizar puertos dinámicos para conexiones remotas (sólo aplicable a usuarios de SQL Server).

Confirmación de reglas de firewall personalizadas

Una vez el usuario ha especificado las reglas personalizadas, el administrador de Plesk puede ver la siguiente notificación en la página Inicio del panel de administración del servidor: Las reglas de acceso remoto para usuarios de las bases de datos han sido modificadas y están a la espera de ser aprobadas. A continuación, vaya a la configuración del firewall para revisar y confirmar las reglas.

Una vez revisadas, debe decidir si desea confirmar la adición de las reglas personalizadas al conjunto de reglas de firewall del sistema. Use los botones Aplicar los cambios o Descartar cambios presentes en la página de reglas de firewall de Plesk para Linux para configuraciones no aplicadas (Firewall > Modificar las reglas de firewall de Plesk).