Uso de DNSSEC (Linux)

Vea el tutorial en vídeo (EN)

DNSSEC es la extensión del protocolo DNS que permite firmar los datos del DNS para así proteger el proceso de resolución de nombres de dominio. Si desea consultar la información general acerca de DNSSEC y sus usos, visite el sitio web de ICANN y https://tools.ietf.org/html/rfc6781.

Plesk le permite proteger los datos DNS de los dominios alojados con DNSSEC . Puede:

- Configurar los ajustes usados para la generación y sustitución de llaves.

- Firmar y dejar de firmar zonas de dominio conforme a las especificaciones de DNSSEC.

- Recibir notificaciones.

- Ver y copiar registros de recursos DS.

- Ver y copiar grupos de registros de recursos DNSKEY.

Requisitos

- Plesk para Linux con servidor DNS BIND, a partir de Bind 9.9.

- La extensión DNSSEC es una extensión comercial y no se incluye por defecto en las ediciones de Plesk.

- DNSSEC está disponible en Debian 8, Debian 9, Ubuntu 14.04, Ubuntu 16.04, Ubuntu 18.04, CentOS 7, RedHat Enterprise Linux 7, CloudLinux 7 y Virtuozzo Linux 7.

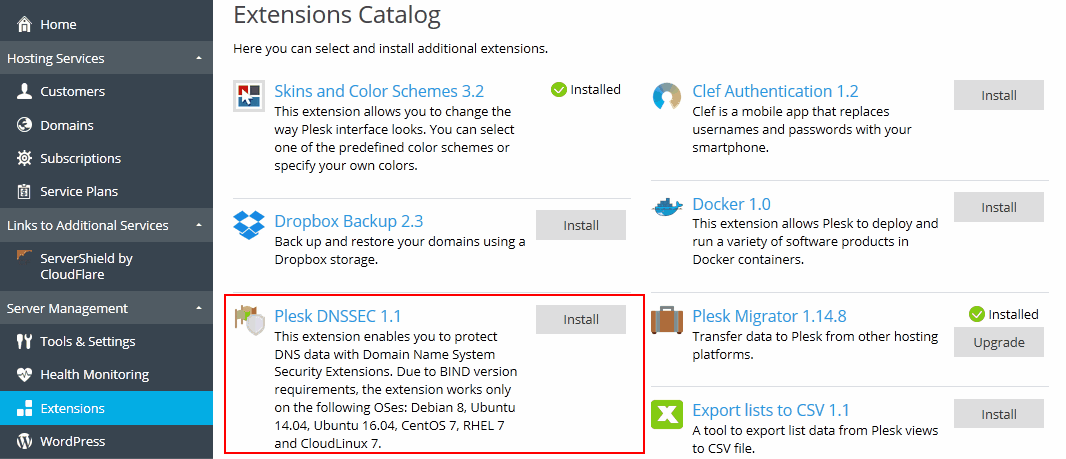

Activación del soporte de DNSSEC

Para activar el soporte de DNSSEC, instale la extensión Plesk DNSSEC haciendo clic en Extensiones > Catálogo de extensiones.

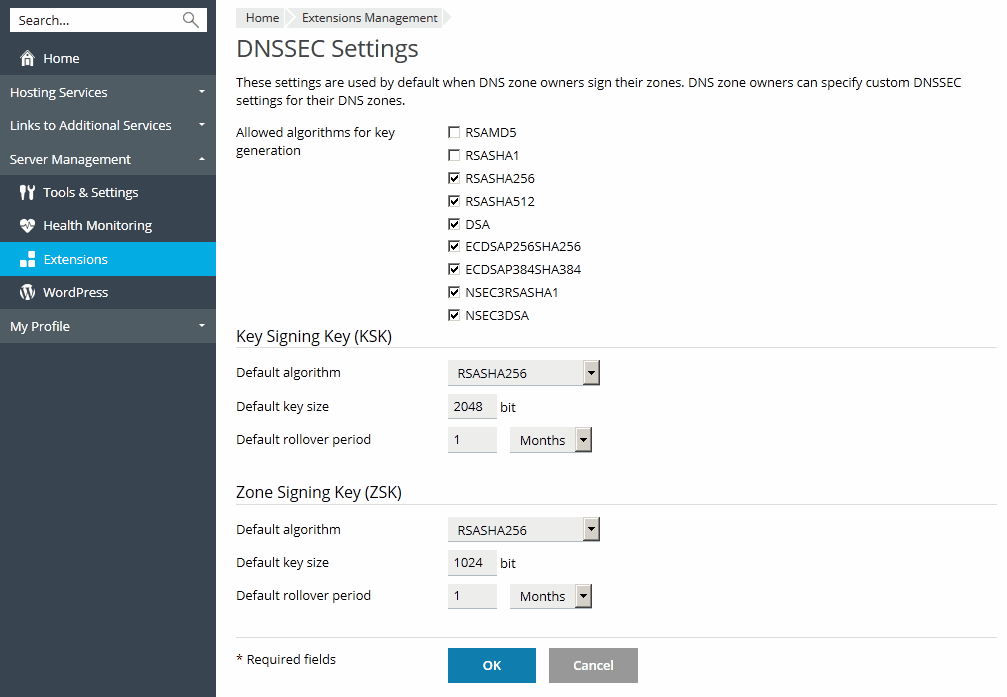

Configuración de los ajustes predeterminados de DNSSEC

Puede examinar la configuración predeterminada de DNSSEC en Herramientas y configuración > Extensiones > DNSSEC. Puede modificar la directiva predeterminada para la generación de pares Key Singing Key (KSK) y Zone Signing Key (ZSK).

La directiva recomendada para KSK y ZSK:

-

Use una clave larga y un largo periodo de sustitución para KSK (Key Signing Key).

Cada vez que se actualice Key Signing Key, el propietario de la zona deberá actualizar los registros DS en la zona de dominio principal. La directiva recomendada le ayudará a actualizar los registros DS en la zona principal lo menos posible sin poner en riesgo la seguridad.

-

Use una clave más corta y un periodo de sustitución más corto para ZSK (Zone Signing Key).

Zone Signing Key se actualiza automáticamente. La directiva recomendada le ayudará a no consumir tantos recursos del sistema sin poner en riesgo la seguridad.

Cuando los clientes de hosting firmen sus zonas, pueden usar los valores predeterminados o especificar otros valores. Si desea más información, consulte Uso de DNSSEC en dominios.

Protección de zonas DNS con DNSSEC

Para poder usar DNSSEC, los propietarios de los dominios deben firmar sus zonas DNS. Si desea más información, consulte Uso de DNSSEC en dominios.

Funcionamiento de la sustitución de claves en Plesk

Con el fin de impedir una interrupción del DNS para un dominio, Plesk utiliza más de una llave como KSK y más de una llave como ZSK. Con el fin de permitir la aplicación de todos los cambios efectuados en una zona DNS, durante un tiempo se usa una clave generada anteriormente junto con una clave nueva. Las claves obsoletas se eliminan de forma automática.

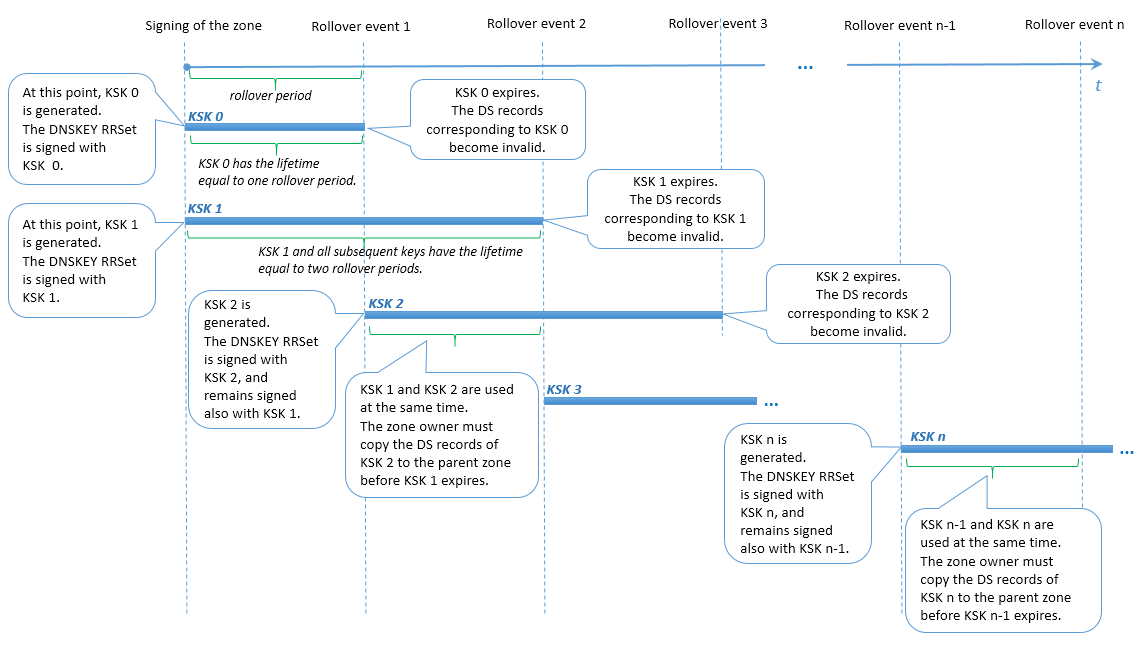

Sustitución de KSK

Plesk usa una modificación del método Double-RRset para la sustitución mediante Key Signing Keys. La diferencia es que Plesk dispone de dos Key Signing Keys durante cada periodo de sustitución. Esto da suficiente tiempo al propietario de la zona de dominio para actualizar los registros DS correspondientes en la zona principal. Por ejemplo, el periodo de tiempo entre los eventos de sustitución 1 y 2 en el esquema que puede ver a continuación.

Acciones del usuario en la sustitución de KSK

El propietario de la zona de dominio recibe una notificación sobre la sustitución y acerca de la necesidad de actualizar los registros DS en la zona principal. Los registros DS devienen obsoletos al expirar la KSK más antigua y generarse una KSK nueva - por ejemplo en el evento de sustitución 2 del esquema que puede ver a continuación. Si este no actualizó los registros DS en la zona principal, a la finalización de un periodo de sustitución después de la recepción de la notificación, el dominio ya no se resolverá.

Nota: en este momento no es posible personalizar el texto de notificación del propietario de la zona de dominio.

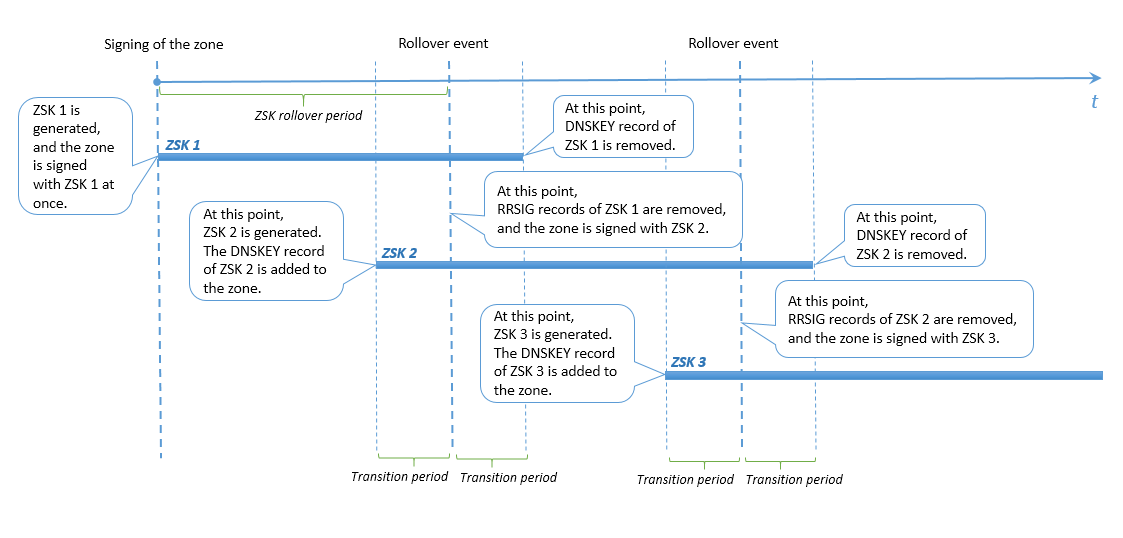

Sustitución de ZSK

Para dar más tiempo a los servidores DNS de caché y secundarios para sincronizarse con el servidor DNS principal, Plesk realiza lo siguiente:

- Añade una clave nueva a la zona en un momento determinando antes del evento de sustitución.

- Elimina la clave anterior en un momento determinado tras el evento de sustitución.

En Plesk, este periodo de tiempo antes o después de una sustitución ZSK se denomina periodo de transición. Este periodo es de 30 días o de la suma de los valores de expiración de SOA y SOA TTL de la zona (si la suma es superior a 30 días). De todos modos, este periodo de transición no puede ser superior a la mitad del periodo de sustitución de ZSK, ya que de lo contrario, la funcionalidad de sustitución se vería interrumpida y las firmas de la zona dejarían de ser válidas.

Así, para comprobar que la sustitución de ZSK se efectúa correctamente, Plesk establece límites sobre los siguientes valores:

- Los valores SOA TTL y SOA Expire de la zona. Su suma no puede ser superior a un determinado valor calculado.

- El periodo de sustitución de ZSK. Este no puede ser inferior a un determinado valor calculado.

Acciones del usuario en la sustitución de ZSK

Cuando las ZSK son sustituidas, el propietario de la zona DNS del dominio no debe efectuar ninguna acción.