Utilizzare DNSSEC (Linux)

Guarda il video tutorial

DNSSEC è l’estensione del protocollo DNS che consente di firmare dati DNS al fine di proteggere il processo di risoluzione dei nomi di dominio. Per informazioni generali su DNSSEC e sul suo utilizzo, visita il sito web di ICANN e l’indirizzo https://tools.ietf.org/html/rfc6781.

Plesk consente di proteggere i dati DNS dei domini ospitati utilizzando DNSSEC. È possibile procedere come segue:

- Configurare le impostazioni utilizzate per la generazione e il rollover delle chiavi.

- Firmare e rimuovere la firma da zone di dominio in base alle specifiche DNSSEC.

- Ricevere notifiche.

- Visualizzare e copiare record di risorse DS.

- Visualizzare e copiare set di record di risorse DNSKEY.

Requisiti

- Plesk per Linux con server DNS Bind, a partire da Bind 9.9.

- DNSSEC è un’estensione a pagamento. È inclusa gratuitamente nelle edizioni Plesk Web Host e Plesk Web Pro.

- DNSSEC è disponibile in Debian 8, Debian 9, Ubuntu 14.04, Ubuntu 16.04, Ubuntu 18.04, CentOS 7, RedHat Enterprise Linux 7, CloudLinux 7, Virtuozzo Linux 7.

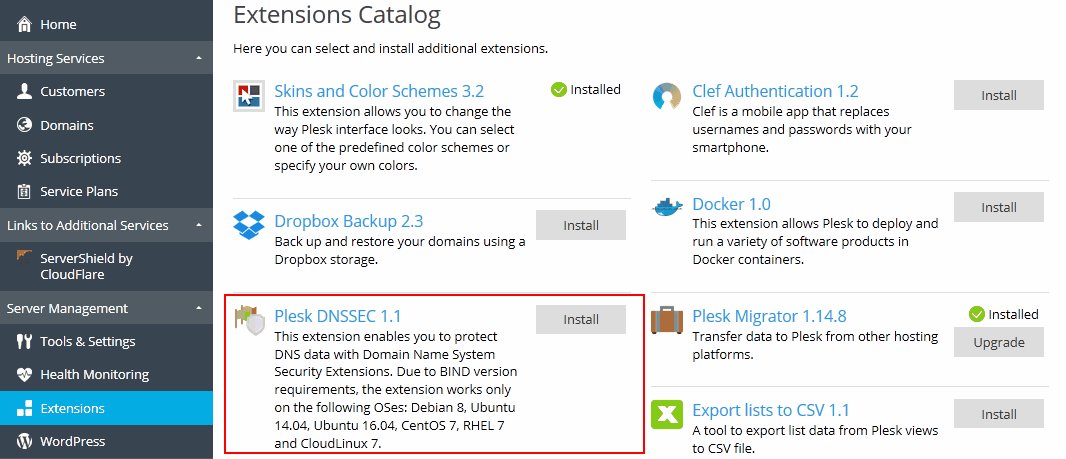

Abilitare il supporto di DNSSEC

Per abilitare il supporto di DNSSEC, installare l’estensione DNSSEC (Estensioni > Catalogo estensioni).

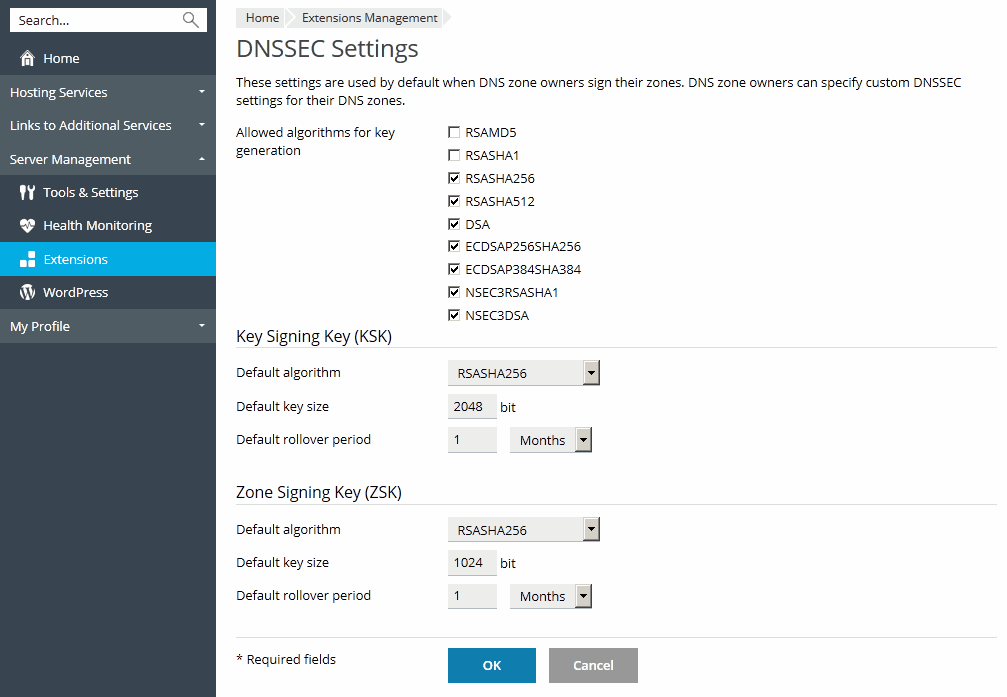

Configurare le impostazioni predefinite di DNSSEC

Le impostazioni predefinite di DNSSEC si trovano in Strumenti e impostazioni > Estensioni > DNSSEC. È possibile modificare il criterio predefinito di generazione delle coppie di chiavi KSK (Key Signing Key) e ZSK (Zone Signing Key).

Il criterio consigliato per KSK e ZSK:

-

Utilizzare una chiave lunga e un lungo periodo di rollover per KSK (Key Signing Key).

Ogni volta che la chiave KSK viene aggiornata, il proprietario della zona deve aggiornare i record DS nella zona di dominio principale. Il criterio consigliato riduce al minimo la frequenza degli aggiornamenti dei record DS nella zona principale, senza compromettere la sicurezza.

-

Utilizzare una chiave più breve e un periodo di rollover più breve per ZSK (Zone Signing Key).

La chiave ZSK viene aggiornata automaticamente. Il criterio consigliato contribuisce a ridurre il consumo di risorse del sistema, senza compromettere la sicurezza.

Quando i clienti di hosting firmano le proprie zone, possono utilizzare valori predefiniti o specificare valori diversi. Per maggiori informazioni, consultare Utilizzare DNSSEC nei domini.

Protezione delle zone DNS con DNSSEC

Per utilizzare DNSSEC, i proprietari di dominio devono firmare le proprie zone DNS. Per maggiori informazioni, consultare Utilizzare DNSSEC nei domini.

Funzionamento del rollover delle chiavi in Plesk

Per prevenire le interruzioni del DNS per un dominio, Plesk utilizza più di una chiave singola come KSK e più di una chiave singola come ZSK. Quando si genera una nuova chiave, la chiave precedente continua a esistere per qualche tempo, in parallelo alla nuova, per consentire l’applicazione di tutte le modifiche di una zona DNS. Le chiavi obsolete vengono rimosse automaticamente.

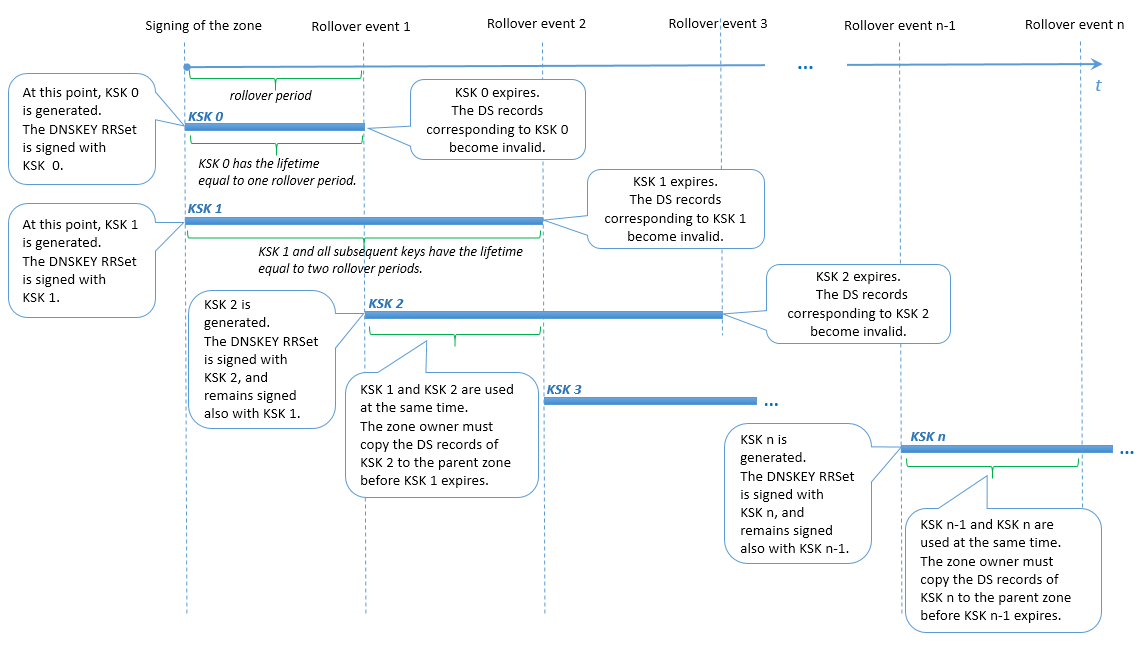

Rollover di KSK

Plesk utilizza una variante del metodo Double-RRset per il rollover delle chiavi KSK. La differenza è che Plesk utilizza due chiavi KSK durante ogni periodo di rollover. Questa misura lascia un periodo di tempo sufficiente al proprietario della zona di dominio per aggiornare i record DS corrispondenti nella zona principale (ad esempio, il periodo di tempo fra gli eventi di rollover 1 e 2 nello schema sottostante).

Azioni dell’utente al rollover KSK

Il proprietario della zona di dominio viene avvertito in merito al rollover e alla necessità di aggiornare i record DS nella zona principale. I record DS diventano obsoleti quando la chiave KSK meno recente scade e viene generata una nuova chiave KSK (ad esempio, nell’evento di rollover 2 dello schema sottostante). Se il proprietario della zona di dominio non ha aggiornato i record DS nella zona principale, al termine del periodo di rollover, dopo la notifica, il dominio smette di risolversi.

Nota: al momento, il testo delle notifiche per il proprietario della zona di dominio non può essere personalizzato.

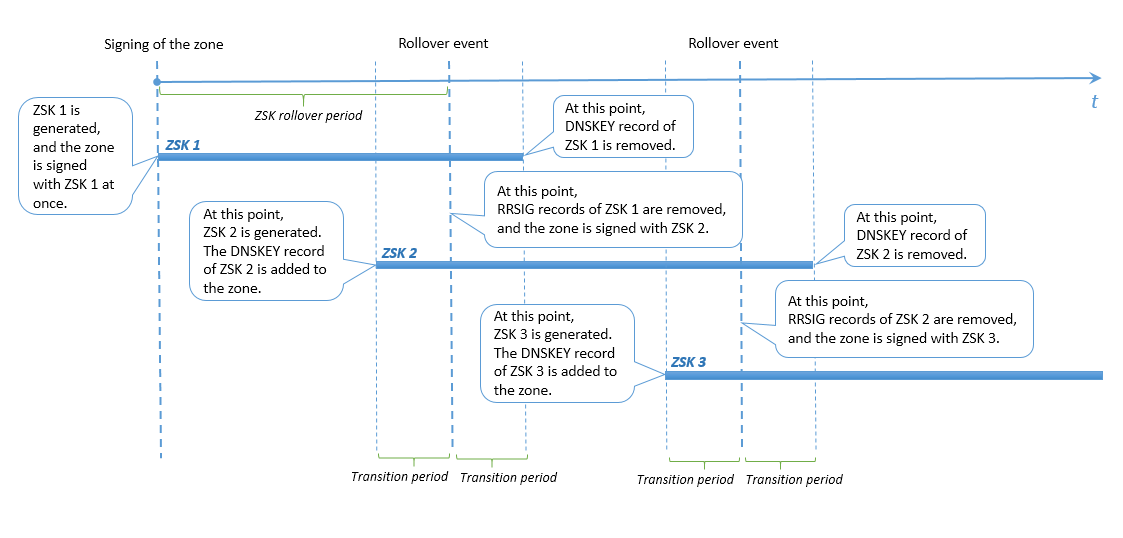

Rollover di ZSK

Per lasciare tempo sufficiente ai server DNS slave e di memorizzazione nella cache di sincronizzarsi con il server DNS master, Plesk effettua quanto segue:

- Aggiunge alla zona una nuova chiave, in un momento specifico, prima dell’evento di rollover.

- Rimuove la chiave precedente nello stesso momento specifico, dopo l’evento di rollover.

In Plesk, l’intervallo di tempo che precede o segue un evento di rollover ZSK si definisce periodo di transizione. Il periodo di transizione è pari a 30 giorni o alla somma dei valori TTL SOA e di scadenza SOA per una zona (se tale somma è superiore a 30 giorni). Tuttavia, il periodo di transizione non può superare la metà del periodo di rollover ZSK; in caso contrario la funzionalità di rollover verrebbe compromessa e le firme della zona non sarebbero più valide.

Pertanto, per assicurare l’esecuzione corretta del rollover ZSK, Plesk imposta dei limiti ai seguenti valori:

- I valori TTL SOA e di scadenza SOA della zona. La somma di questi valori non può superare un determinato valore calcolato.

- Il periodo di rollover ZSK. Non può essere più breve di un determinato valore calcolato.

Azioni utente al rollover ZSK

Non sono necessarie azioni da parte del proprietario della zona DNS del dominio quando le chiavi ZSK vengono sottoposte a rollover.