DKIM、SPF 和 DMARC 防護

Plesk 支援多個防垃圾郵件解決方案來驗證郵件資訊身份:

- DKIM (DomainKeys Identified Mail) 方案用於將域名身份與發送資訊建立關聯,並通過密碼驗證方式驗證與接收資訊相關聯的域名身份。

- SPF (Sender Policy Framework) 方案用於阻止偽造寄件者位址,例如使用偽造的寄件者位址。該方案允許郵件伺服器檢查發自某個域名的接收郵件是否來自該域名管理員授權的某個主機。此外,Plesk 會使用 SRS (Sender Rewriting Scheme) 以保證被轉發資訊可以通過 SPF 檢查。

- DMARC (Domain-based Message Authentication, Reporting and Conformance) 技術可擴展 SPF 和 DKIM 方案的功能。DMARC 執行策略以根據 DKIM 和 SPF 檢查的結果來處理郵件資訊。

要使用這些方案對郵件伺服器的要求如下:

| 郵件伺服器 | DKIM | SPF | SRS | DMARC |

|---|---|---|---|---|

| Postfix (Linux) | ➕ | ➕ | ➕ | ➕ |

| Qmail | ➕ | ➕ | ➖ | ➕ |

| MailEnable Professional | ➕ | ➕ | ➖ | ➖ |

| MailEnable Standard | 9.16 或更新版本 | ➖ | ➖ | ➖ |

| SmarterMail | ➕ | ➕ | ➕ | ➕ |

| IceWarp | ➕ | ➕ | ➕ | ➖ |

在該表格中,‘+’ 表示 Plesk Onyx 支援的所有版本都支援該方案。‘-‘ 表示不支援該方案。

DKIM

DKIM (DomainKeys Identified Mail) 方案用於驗證與某個資訊相關聯的某個域名身份。該方案通過附加一個自動生成的數位簽章來讓某個機構對發送的資訊負責,同時使用加密技術驗證該機構以確定簽名的存在。

為了提供 DKIM 支援,Plesk 會使用外部庫 (Linux) 或 Plesk 提供的郵件伺服器(Windows) 的功能。

警告: 如果您使用外部的 DNS 服務,DKIM 簽名將會用於發送資訊,但是內送郵件伺服器將無法驗證這些資訊。可以嘗試一個解決方案,那就是關閉 Plesk DNS 伺服器並在外部的 DNS 服務上添加一個 DKIM 相關的 DNS 記錄。這樣接收伺服器將可以驗證資訊。 瞭解如何為使用外部 DNS 伺服器的域名啟用DKIM 郵件簽名功能 。

啟用或禁用伺服器上的 DKIM

若要在伺服器上啟用 DKIM 功能,請轉入 工具與設定 > 郵件伺服器設定 (在 郵件 組裡)並向下滾動到 DKIM 垃圾郵件防護 小節。通過以下選項可以管理伺服器上的 DKIM:

- 允許簽名發送的郵件 。這能夠讓客戶啟用以每個域名為基礎為發送郵件進行 DKIM 簽名的功能。不會自動啟用對所有發送郵件資訊進行簽名的功能。如要使用 DKIM,用戶必須為單個域名啟用該功能。

- 核查接收郵件 (Plesk for Linux)。該選項會為所有接收郵件啟用 DKIM 檢查功能。會檢查所有的資訊,如果檢查失敗,則會使用特殊的標頭進行標記。

注意每個選項可獨立選擇。您可以選擇啟用簽名發送郵件,而檢查接收郵件,或兩者。

備註: 如果啟用了 DMARC 則無法對接收郵件禁用 DKIM 檢查。

在升級Plesk後啟用DKIM

當您從早於Plesk Onyx的版本升級Plesk後,DomainKeys則會自動被DKIM替代。如果在Plesk中啟用了DomainKeys功能,將也會啟用DKIM。

為域名啟用 DKIM 郵件簽名功能

如果在伺服器上啟用了 DKIM 簽名(請查看 啟用或禁用伺服器上的 DKIM 部分),客戶可以簽名其域名的發送郵件。

若要為單個域名啟用 DKIM 簽名發送郵件,請如下操作:

- 請打開相應的訂閱。

- 轉到 郵件 > 郵件設定 標籤。

- 選擇域名並點按 啟動/停用服務 。

- 選擇 啟用 DKIM 垃圾郵件防護系統簽名發送的郵件資訊 核取方塊並點按 確定 。

備註: 必須在某個域名上啟動 DNS 服務。

您為某個域名啟動 DKIM 後,Plesk 會添加以下兩個記錄到域名的 DNS 區域:

-

default._domainkey.<example.com>- 包含已生成金鑰的公共部分。 -

_ domainkey.<example.com>- 包含 DKIM 策略。

SPF 和 SRS

SPF (Sender Policy Framework) is a method used to prevent sender address forgery, i.e. using fake sender addresses. SPF allows a domain’s administrator to set a policy that authorizes particular hosts to send mail from the domain. A receiving mail server checks that the incoming mail from a domain comes from a host authorized by that domain’s administrator. SPF is based on the rules specified by the administrator in the sender’s DNS zone.

在 Plesk 中,您可以在 DNS 記錄中指定規則來設定用於發送郵件的 SPF 策略。另外在 Linux 上,您還可以啟用 SPF 來檢查接收郵件。

When SPF is set up, the mail server checks incoming mail using the following algorithm steps:

-

Read local rules.

Local rules are the rules used by the spam filter. An example local rule can be the following:

a:test.plesk.com. -

Search for the sender’s DNS SPF record (if any).

An example SPF record can be the following:

example.com. TXT v=spf1 +a +mx -all -

Concatenate the local rules and the SPF record into the resulting policy.

In our example, the resulting policy will be

example.com. TXT v=spf1 +a +mx +a:test.plesk.com -all.備註: If the mail server detects no SPF record, the resulting policy will comprise the local rules only.

-

Check mail against the policy resulting from the previous step.

-

Read guess rules.

Guess rules are the global rules that override the SPF record. An example guess rule can be the following:

v=spf1 +a/24 +mx/24 +ptr ?all. -

Check mail against the guess rules only.

-

Compare the results of the two checks: the one made against the resulting policy (step 4) and the one made against the guess rules only (the previous step). Apply the check whose result is more permissive.

See more information on SPF check statuses.

若要為發送郵件設定一個 SPF 策略,請如下操作:

進入 工具與設定 > DNS 範本 編輯與 SPF 相關的 TXT DNS 記錄。該 DNS 記錄總是會出現在伺服器範圍的 DNS 範本 中。以下是由 Plesk 創建的 SPF 記錄的示例:

example.com. TXT v=spf1 +a +mx +a:test.plesk.com -all

該記錄的各個部分所表示的意思如下:

| 部分 | 描述 |

|---|---|

v=spf1 |

域名使用版本 1 的 SPF。 |

+a |

來自 「A」 記錄的所有主機都被授權發送郵件。 |

+mx |

來自 「MX」 記錄的所有主機都被授權發送郵件。 |

+a:test.plesk.com |

域名 test.plesk.com 被授權發送郵件。 |

-all |

所有其它域名未被授權發送郵件。 |

Read more about the syntax of SPF DNS records. The policy notation is available at RFC7208.

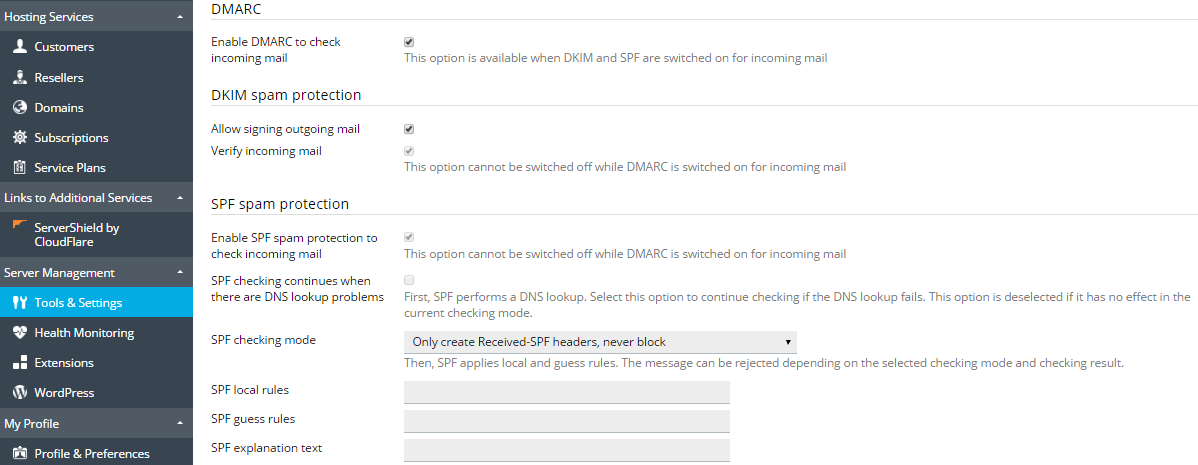

若要啟用 SPF 來檢查基於 Linux 的伺服器上的接收郵件,請如下操作:

-

轉入 工具與設定 > 郵件伺服器設定 (在 郵件 組裡)。伺服器級別的郵件首選項螢幕將在 設定 標籤裡打開。

-

在 SPF 垃圾郵件防護 部分請選擇 啟用 SPF 垃圾郵件防護檢查接收郵件 核取方塊。

-

如果 DNS 查找失敗想要 SPF 繼續檢查時請選擇 當有 DNS 查找問題時繼續 SPF 檢查 。在此情況下,如果主機無法被解析或沒有找到 SPF 相關的記錄,可能會應用 SPF 推測規則。

-

從 SPF 檢查模式下拉清單中選擇一個選項以指定當 SPF 應用本地和推測規則時應如何處理電子郵件:

- 只創建 Received-SPF 標頭資訊,不遮罩 - 不管 SPF 檢查的結果接受所有的接收資訊。

- DNS查找出現問題時,使用臨時錯誤通知 - 不管 SPF 檢查的結果,即使因 DNS 查找問題導致 SPF 檢查失敗,仍接受所有的接收資訊。

- SPF解析為“失敗”(拒絕)時,退信 - 拒收發自未被授權使用域名的寄件者的資訊。

- SPF解析為“軟失敗”時,退信 - 拒收發自未被SPF系統識別為授權寄件者的或因域名沒有發佈SPF記錄而未被授權的寄件者的資訊。

- SPF解析為“中性”時,退信 - 拒收發自未被SPF系統識別為授權寄件者的或因域名沒有發佈SPF記錄而未被授權的寄件者的資訊。

- SPF沒有解析為“通過”時,退信- 拒收因任何原因而未通過SPF檢查的資訊(例如,收件人的域名未執行SPF而SPF檢查返回」未知」狀態。)

-

如要指定本地規則,請在 SPF 本地規則 框內輸入您需要的規則。例如: include:spf.trusted-forwarder.org 。

有關 SPF 規則的更多資訊,請連接 http://tools.ietf.org/html/rfc4408 。

-

您還可以在 SPF 猜測規則 框內指定猜測規則。

例如: v=spf1 +a/24 +mx/24 +ptr ?all

-

要指定當郵件被拒絕時返回給 SMTP 寄件者的任意錯誤通知,請在 “SPF 解釋文本” 框中鍵入該通知。

如果未指定任何值,預設的文本將會做為通知發送出去。

-

要完成設定,請按一下 “確定” 。

若要禁止通過 SPF 檢查接收郵件,請如下操作:

- 轉入 工具與設定 > 郵件伺服器設定 (在 郵件 組裡)。伺服器級別的郵件首選項螢幕將在 設定 標籤裡打開。

- 在 SPF 垃圾郵件防護 部分請清空 啟用 SPF 垃圾郵件防護檢查接收郵件 核取方塊。

備註: 在基於Linux的伺服器上,如果啟用了 DMARC 則無法禁止通過 SPF 檢查接收郵件。

使用 SRS

除了SPF,Plesk中的某些郵件伺服器還支援 SRS (Sender Rewriting Scheme),該機制是在轉發郵件(被轉發的郵件仍繼續要符合SPF) 時,支援覆寫寄件者位址。SRS 可幫助確保在使用SPF時發送資訊。

當從 Plesk 託管的郵箱轉發資訊時會自動使用 SRS。

為了提供 SRS 功能,Plesk 會使用外部庫 (Linux) 或郵件郵件伺服器軟體 (Windows) 的功能。

DMARC

DMARC (Domain-based Message Authentication, Reporting and Conformance) 是擴展 SPF 和 DKIM 寄件者策略的功能的一項技術。DMARC 執行策略以根據 DKIM 和 SPF 檢查的結果來處理郵件資訊。該技術基於在寄件者DNS區域中指定的規則。

在 Plesk 中,您可以在 DNS 記錄中指定規則來設定用於發送郵件的 DMARC 策略。此外,您還可以在基於Linux的伺服器(使用Plesk支援的任何郵件伺服器)上或在基於Windows的伺服器(只使用SmarterMail)上啟用DMARC來檢查接收郵件。

若要為發送郵件設定自訂的 DMARC 策略,請如下操作:

轉入 工具與設定 > DNS 範本 並編輯與 DMARC 策略相關的 DNS 記錄。這些 DNS 記錄總是會出現在 伺服器級的 DNS 範本 中。相反,當您在域名上啟動 DKIM 時,與 DKIM 相關的 DNS 記錄會被添加到該域名的 DNS 區域中。

例如,Plesk默認的 DMARC 策略在以下記錄中指定:

_dmarc.<domain>. TXT v=DMARC1; p=none

該策略推薦即使在檢查失敗的情況下內送郵件伺服器都不刪除資訊。您可以指定更為嚴格的策略。但是,請注意接收伺服器可在接收郵件方面自由應用自己的策略。

主機客戶可為單個域名編輯策略。

有關DMARC的資訊(包括策略符號在內),請參閱 https://datatracker.ietf.org/doc/rfc7489/ 。

若要啟用DMARC檢查接收郵件,請如下操作:

- 轉入 工具與設定 > 郵件伺服器設定 (在 郵件 組裡)。伺服器級別的郵件首選項螢幕將在 設定 標籤裡打開。

- 在 DMARC 部分請勾選 啟用DMARC 檢查接收資訊 核取方塊。在基於Linux的伺服器上,只有當為接收資訊啟用了 DKIM 和 SPF 策略才能使用該選項。