Protection contre le spam

Résumé: Le spam (ou le courrier indésirable) vous déconcentre et peut vous rendre vulnérable face au hameçonnage, aux escroqueries et autres actions malveillantes (scam, phishing…).

Dans cette section, vous découvrirez comment vous protéger contre le spam à l’aide des outils fournis avec Plesk.

Cette section comporte une courte description des fonctions de chaque outil, ainsi que des instructions d’utilisation claires. Vous ne trouverez pas d’informations relatives à la configuration des outils pour optimiser leur efficacité, car cela requiert des connaissances d’expert.

Vue d’ensemble

Plesk comporte de nombreux outils destinés à protéger les utilisateurs contre le spam :

- Filtre anti-spam SpamAssassin

- Listes noires DNS

- (Plesk pour Linux) SPF, DKIM et DMARC

- (Plesk pour Linux) Greylisting

- (Plesk pour Linux) Listes noires et listes blanches du serveur de messagerie

Les différents outils s’appuient sur des méthodes différentes de détection du spam. Ils présentent des inconvénients différents et la consommation des ressources varie. Vous pouvez utiliser plusieurs outils concomitamment. Ainsi, la plupart des messages indésirables seront détectés. Cependant, cela augmente le volume de ressources utilisées et le risque de faux positifs.

Lorsque vous choisissez le ou les outils à utiliser, mettez-vous en situation :

- Vous recevez du spam provenant d’une ou plusieurs adresses e-mail et/ou de domaines spécifiques.

- Vous recevez du spam provenant d’une ou plusieurs adresses e-mail et/ou de domaines.

- Vous voulez vous assurer qu’une ou plusieurs adresses e-mail et/ou domaines spécifiques ne soient jamais catégorisés comme étant du spam.

- Vous voulez vous assurer que les e-mails expédiés depuis votre serveur ne soient pas traités comme du spam ou que votre nom de domaine ne soit pas usurpé.

En fonction du scénario, certains outils sont plus utiles que d’autres. Les outils qui répondent aux besoins de chacun de ces scénarios sont décrits plus précisément ci-après.

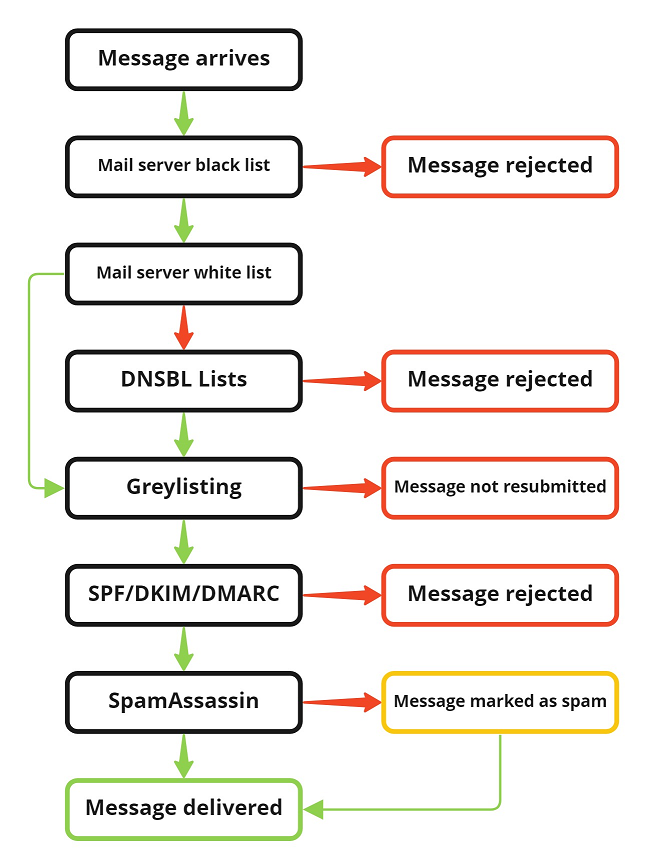

Si chaque outil décrit dans cette section est activé, alors ses fonctionnalités sont activées dans l’ordre indiqué par le schéma ci-dessous. Sur ce schéma, la flèche verte signifie que la vérification a réussi, tandis que la flèche rouge indique que la vérification a échoué.

Plesk pour Linux

- Le nom de domaine de l’expéditeur est vérifié en fonction de la liste noire du serveur. Si le nom de domaine figure sur la liste noire, alors le message est rejeté.

- L’adresse IP de l’expéditeur est vérifiée en fonction de la liste blanche du serveur. Si l’adresse IP figure sur la liste blanche du serveur, alors l’étape DNSBL est ignorée.

- Si l’adresse IP de l’expéditeur ne figure pas sur la liste blanche du serveur, alors elle est vérifiée en fonction des listes DNSBL configurées. Si elle figure ici, alors le message est rejeté.

- Si le message est soumis à la remise pour la première fois, alors le greylisting le rejette temporairement.

- Si le message est soumis à nouveau pour la remise, alors il doit passer une vérification SPF, une vérification DKIM et une vérification DMARC.

- Si le message a réussi toutes les vérifications précédentes, alors il est analysé par SpamAssassin (sauf si l’adresse e-mail ou le domaine de l’expéditeur figure sur la liste blanche SpamAssassin ou si la taille du message est supérieure à la taille pouvant être vérifiée par SpamAssassin).

Ensuite, le message est remis dans la boîte de réception du destinataire.

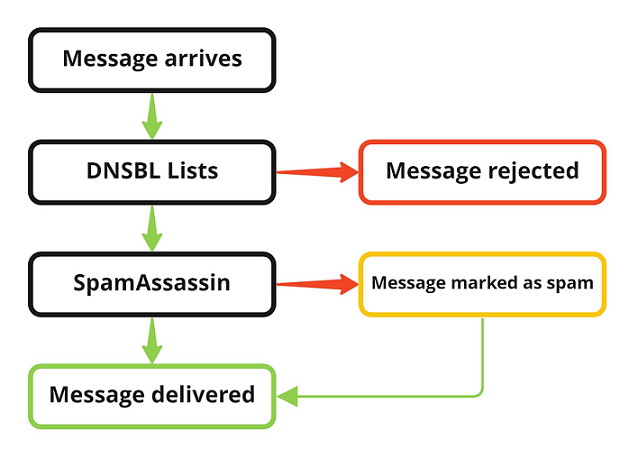

Plesk pour Windows

- L’adresse IP de l’expéditeur est vérifiée en fonction des listes DNSBL configurées. Si l’adresse y figure, alors le message est rejeté.

- Le message est analysé par SpamAssassin (sauf si l’adresse e-mail ou le domaine de l’expéditeur figure sur la liste blanche SpamAssassin ou si la taille du message est supérieure à la taille pouvant être vérifiée par SpamAssassin).

Ensuite, le message est remis dans la boîte de réception du destinataire.

Protection contre le spam provenant d’une adresse e-mail ou d’un domaine spécifique

Si vous recevez du courrier indésirable d’une ou plusieurs adresses e-mail et/ou domaines spécifiques, uniquement du spam, la solution la plus simple consiste à bloquer tous les e-mails entrants provenant de ces adresses/domaines.

(Plesk pour Linux) Bloquer tous les e-mails d’un domaine spécifique:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Allez sur l’onglet « Liste noire ».

- Cliquez sur Ajouter un domaine (ou sur l’icône

si un ou plusieurs domaines sont déjà inclus dans la liste).

- Saisissez le nom du domaine (par exemple : example.com) et cliquez ensuite sur OK.

Tous les e-mails entrants provenant du domaine spécifié seront désormais rejetés par le serveur de messagerie. Cela inclut le spam et les e-mails légitimes.

(Plesk pour Linux) Marquer tous les e-mails d’une adresse mail ou d’un domaine spécifiques comme du spam :

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Vérifiez si la case « Activer les paramètres de filtre anti-spam SpamAssassin valables pour tout le serveur » est cochée.

- Allez sur l’onglet « Liste noire ».

- Cliquez sur Ajouter une adresse et saisissez une adresse e-mail (par exemple : « example@example.com » ou « *@example.com » pour marquer tous les e-mails de « example.com » comme spam) et cliquez sur Enregistrer.

Tous les e-mails entrants provenant de l’adresse e-mail ou du domaine spécifié seront désormais marqués comme du spam par SpamAssassin pour tous les comptes pour lesquels SpamAssassin est activé. Cela inclut le spam et les e-mails légitimes. Une fois que le message est marqué comme du spam par SpamAssassin, l’action requise dépend des configurations de SpamAssassin (que ce soit pour identifier un message comme SPAM, le déplacer vers le dossier « Spam » ou le supprimer).

(Plesk pour Windows) Marquer tous les e-mails d’une adresse mail ou d’un domaine spécifiques comme du spam :

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Vérifiez si la case « Activer le filtrage du spam SpamAssassin pour tout le serveur » est cochée.

- Allez sur l’onglet « Liste noire ».

- Cliquez sur Ajouter un domaine (ou sur l’icône

si une ou plusieurs adresses e-mail sont déjà incluses dans la liste). Saisissez l’adresse e-mail (par exemple : « example@example.com » ou « *@example.com » pour identifier tous les e-mails provenant de « example.com » comme spam).

- Indiquez l’action requise pour les messages dont les adresses e-mail sont incluses dans la liste (identifier comme spam ou supprimer) et cliquez sur OK.

Tous les e-mails entrants provenant des adresses e-mail ou du domaine spécifiés seront marqués comme du spam ou supprimé par SpamAssassin pour tous les comptes e-mails pour lesquels SpamAssassin est activé. Cela inclut le spam et les e-mails légitimes.

Protection contre le spam provenant de toutes les sources

Si vous recevez du spam depuis plusieurs adresses e-mail et/ou domaines, vous pouvez utiliser différents outils pour vous protéger. Ils peuvent tous fonctionner concomitamment, car ils utilisent différentes méthodes pour identifier le spam.

(Plesk pour Linux) Bloquer les mails avec des adresses d’expéditeur inventées

Le spam imite souvent le contenu envoyé par des entreprises ou des organisations légitimes. Il est raisonnable de soupçonner tout e-mail qui ne provient pas de l’expéditeur de qui il prétend provenir de ne pas être légitime. SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) et DMARC (Domain-based Message Authentication, Reporting and Conformance) sont trois mécanismes utilisés pour identifier ce type de courrier. Pour obtenir des résultats optimums, nous vous recommandons d’utiliser les trois ensemble.

- SPF repose sur un fichier TXT d’enregistrement DNS créé par les propriétaires de domaines pour répertorier les noms de domaines et les adresses IP autorisées à envoyer des e-mails. Le serveur de messagerie entrant vérifie si l’adresse IP de l’expéditeur correspond à un enregistrement A ou AAAA pour l’un des domaines autorisés et/ou recherche l’adresse IP de l’expéditeur parmi celles listées dans l’enregistrement TXT. S’il n’y a aucune correspondance, alors la vérification SPF échoue.

- Le mécanisme DKIM repose sur la configuration des serveurs de messagerie par les propriétaires de domaines pour signer tous les messages sortants. Le champ « De » doit être signé et les autres parties du message également (par exemple : détecter l’altération du contenu du message en route). Le propriétaire doit également créer un enregistrement DNS TXT contenant la clé publique correspondante. Le serveur de messagerie entrant vérifie la signature avec la clé publique. Si la vérification échoue, la vérification DKIM échoue.

- Avec le mécanisme DMARC, les propriétaires de domaines doivent créer un enregistrement DNS TXT qui spécifie les actions que le serveur de messagerie entrant doit réaliser lorsque les vérifications SPF et/ou DKIM échouent.

Ainsi, SPF et DKIM sont utilisés pour identifier les e-mails non légitimes, tandis que DMARC recommande l’action à effectuer avec ces e-mails.

En savoir plus sur DKIM, SPF et DMARC dans Plesk.

Les avantages de cette méthode :

- Les e-mails avec des adresses inventées sont filtrés efficacement.

Les inconvénients de cette méthode :

- C’est aux propriétaires des domaines de configurer correctement leurs serveurs de messagerie et les enregistrements DNS ainsi que de spécifier leur politique DMARC.

- Cela peut interférer avec la remise de courrier légitime (par exemple : lorsque les e-mails sont transférés via un serveur de messagerie qui n’est pas configuré pour réécrire correctement l’adresse de l’expéditeur).

- Cela n’arrête pas l’envoi de spam depuis des serveurs de messagerie configurés correctement (par exemple : des fournisseurs de messagerie populaires et gratuits comme Gmail ou Outlook).

Bloquer du spam à l’aide des vérifications SPF:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Cochez la case « Activer la protection anti-spam SPF pour vérifier la messagerie entrante » et cliquez sur OK.

Tous les e-mails entrants sont désormais soumis aux vérifications SPF basées sur la politique SPF locale, les règles locales d’évaluation SPF et la politique SPF du domaine dont l’e-mail prétend être expédié. Selon le résultat de la vérification, le serveur de messagerie Plesk choisit de le rejeter ou d’apposer un en-tête SPF à chaque e-mail entrant.

Bloquer le spam avec les vérifications DKIM:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Dans « Protection anti-spam DKIM », cochez la case « Vérifier les mails entrants » et cliquez sur OK.

Tous les e-mails entrants seront désormais soumis aux vérifications DKIM. Le serveur de messagerie Plesk ajoutera l’en-tête DKIM à chaque e-mail entrant. Remarque : cela n’empêche pas la remise d’un e-mail, même si la vérification DKIM échoue. Pour mettre en place d’autres actions, les vérifications DMARC doivent être activées sur le serveur Plesk et le domaine dont l’e-mail prétend provenir doit avoir publié sa politique DMARC.

Bloquer le spam à l’aide de la politique DMARC:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Activez les vérifications SPF et DKIM, comme décrit ci-dessus.

- Cochez la case « Activer DMARC pour vérifier les mails entrants », puis cliquez sur OK.

Tous les e-mails entrants seront désormais soumis aux vérifications SPF et DKIM. Le résultat pour chaque e-mail dépendra de la politique DMARC publiée sur le domaine duquel il prétend provenir.

(Plesk pour Linux) Rejeter les mails avec des adresses d’expéditeur inventées

Par défaut, lorsque la vérification DMARC des mails entrants échoue, alors la politique DMARC recommande de ne pas accepter le mail pour la remise ; il est simplement ignoré. Par ailleurs, les serveurs de messagerie de Plesk répondent au client avec un code de réponses 2yz. Puis, l’e-mail est supprimé sans tentative de remise au/aux destinataires. Vous pouvez configurer le serveur de messagerie Plesk pour explicitement rejeter tous les mails qui échouent lors de la vérification DMARC avec un code de réponse 5yz.

Rejeter les mails qui échouent lors de la vérification DMARC:

-

Connectez-vous à votre serveur Plesk via SSH.

-

Exécutez la commande suivante :

plesk bin settings -s mail_dmarc_reject_at_smtp=true && plesk repair mail -y

Le serveur de messagerie Plesk rejettera désormais les e-mails qui échouent lors de la vérification DMARC avec un code de réponse 5yz.

Bloquer le spam à l’aide des listes DNS Blackhole (DNSBL)

De nombreuses organisations maintiennent des listes d’adresses IP depuis lesquelles elles reçoivent du spam. Vous pouvez configurer Plesk pour utiliser une ou plusieurs listes de ce type afin de bloquer tous les e-mails provenant de ces adresses IP.

Note: Plesk n’émet aucune recommandation concernant l’utilisation de ces listes DNSBL.

En savoir plus sur l’utilisation de listes DNSBL dans Plesk.

Les avantages de cette méthode :

- Vous pouvez utiliser des listes de spammeurs connus prêtes à l’emploi.

Les inconvénients de cette méthode :

- Les listes DNSBL sont mises à jour manuellement. Il peut s’écouler un certain temps entre le moment où un serveur commence à envoyer du spam et le moment où son adresse IP est ajoutée à la liste.

- Les listes DNSBL ne font pas d’exceptions pour les serveurs de messagerie qui envoient du spam ou des courriers légitimes. Des courriers légitimes risquent de ne pas être remis lors de l’utilisation de listes DNSBL.

- Lorsque vous utilisez une liste DNSBL, vous cédez le contrôle de l’e-mail, c’est-à-dire, son acceptation ou son rejet, à un tiers.

Bloquer du spam à l’aide d’une liste DNSBL:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Cochez la case « Activer la protection anti-spam basée sur les listes noires DNS ».

- Saisissez la zone DNS de la ou des listes DNSBL (par exemple : « dnsbl.example.com ») et cliquez sur OK.

Tous les e-mails entrants de tous les serveurs inclus dans la ou les listes noires DNSBL seront désormais rejetés par le serveur de messagerie. Cela inclut le spam et les e-mails légitimes.

(Plesk pour Linux) Bloquer le spam à l’aide du Greylisting

Lorsque le greylisting est activé, le serveur de messagerie Plesk « rejette temporairement » tous les e-mails entrants, sans différencier le spam et les e-mails légitimes. Les serveurs de messagerie légitimes et correctement configurés essaieront de remettre à nouveau les e-mails rejetés temporairement après un certain temps (lors de la seconde tentative, le message sera accepté par le serveur de messagerie Plesk). Des scripts hackés ou malveillants qui expédient du spam ne le seront pas.

En savoir plus sur l’utilisation du greylisting dans Plesk.

Les avantages de cette méthode :

- Le greylisting permet de filtrer certains spams entrants avec un risque faible de bloquer des e-mails légitimes.

Les inconvénients de cette méthode :

- L’utilisation du greylisting implique la remise de tous les e-mails légitimes avec un délai. La durée de ce délai est configurée du côté du serveur de messagerie source et ne peut pas être gérée par Plesk. Cela peut être critique pour des e-mails contenant des informations urgentes et peut soulever des inquiétudes quant à la remise effective des e-mails.

- Dans certains cas, le greylisting fait échouer la remise des e-mails légitimes (par exemple : lorsqu’un e-mail légitime est expédié depuis un serveur de messagerie qui n’est pas configuré pour essayer de remettre à nouveau un e-mail après un rejet temporaire).

- Le greylisting n’empêche pas l’envoi de spam depuis des serveurs de messagerie configurés correctement (par exemple : des fournisseurs de messagerie populaires et gratuits comme Gmail ou Outlook).

Bloquer du spam à l’aide du greylisting:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Cochez la case « Activer la protection anti-spam Greylisting valable pour l’ensemble du serveur » et cliquez sur OK.

Tous les messages entrants, légitimes ou spam, seront désormais rejetés temporairement par le serveur de messagerie de Plesk lors de la première tentative de remise.

Bloquer les e-mails à l’aide de SpamAssassin

SpamAssassin identifie le spam en analysant le contenu du message à l’aide de nombreux filtres préconfigurés (par exemple : vérifier si le message inclut des mots spécifiques typiques du spam). À chaque fois qu’un filtre spécifique est déclenché, le score SpamAssassin du message augmente. Si le score atteint un certain seuil, alors le message est marqué comme du spam ou supprimé.

En savoir plus sur l’utilisation de SpamAssassin dans Plesk.

Les avantages de cette méthode :

- SpamAssassin ne repose pas sur le comportement de tiers. Un e-mail spam qui prétend provenir d’un domaine sans politique SPF/DMARC et qui provient d’un autre serveur ne figurant pas sur une liste DNSBL peut toujours être identifié comme du spam.

- SpamAssassin dispose d’un niveau de configuration très élevé et permet d’ajuster les paramètres. Il requiert des connaissances pointues.

Les inconvénients de cette méthode :

- Les vérifications SpamAssassin consomment beaucoup de ressources. Si vous recevez de nombreux e-mails entrants, alors l’utilisation de SpamAssassin pour vérifier chaque e-mail entrant risque de générer une utilisation intensive des ressources, notamment de la RAM.

- SpamAssassin est généralement configuré pour vérifier uniquement les e-mails d’un certain volume. Vous pouvez augmenter la taille maximum des e-mails à vérifier avec SpamAssassin, toutefois, l’analyse d’e-mails volumineux prend du temps et mobilise une grande partie de la RAM.

- SpamAssassin n’est pas infaillible. Il peut y avoir des faux négatifs comme des faux positifs.

Bloquer le spam à l’aide de SpamAssassin:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Cochez la case « Activer les paramètres de filtre anti-spam SpamAssassin valables pour tout le serveur » (« Activer le filtrage du spam SpamAssassin pour tout le serveur » dans Plesk pour Windows).

- (Facultatif) Pour pouvoir activer, désactiver et configurer SpamAssassin pour des comptes de messagerie spécifiques, cochez la case « Appliquer les paramètres individuels au filtre anti-spam ».

- (Facultatif) Pour rendre le filtre plus strict, diminuez la valeur du champ « Nombre de points qu’un message doit avoir pour être qualifié comme spam ». Augmentez cette valeur si vous voulez rendre ce filtre moins strict. Un filtre plus strict diminue les risques de spam, mais augmente le risque de faux positifs (et inversement lorsque le filtre est moins strict). La valeur par défaut « 7.0 » est optimale dans la plupart des cas.

- (Facultatif, Plesk pour Linux) Pour réduire le volume de RAM utilisé en moyenne par SpamAssassin, diminuez la valeur dans le champ « Nombre maximal de processus anti-spam à exécuter ». Cela augmentera la durée pendant laquelle un message entrant reste dans la file d’attente que SpamAssassin analyse avant la remise. « Un » correspond à la valeur la moins élevée possible et « cinq » correspond à la valeur la plus élevée.

- Cliquez sur OK.

Tous les e-mails entrants d’un certain volume (par défaut, 256 Ko ou moins) seront analysés. Lorsque les e-mails sont suspectés d’être du spam, la ligne Objet est modifiée (par défaut, la mention ***SPAM*** est ajoutée).

Éviter la mention Spam pour les e-mails entrants

Les outils pour filtrer le spam ne sont pas infaillibles. Certaines fois, les e-mails légitimes peuvent être rejetés ou identifiés comme du spam. Si vous rencontrez régulièrement des situations dans lesquelles les e-mails légitimes provenant d’adresses e-mail, de domaines, d’adresses IP ou de sous-réseaux spécifiques sont identifiés comme étant du spam, alors vous pouvez affiner le paramétrage des outils pour réduire le risque que cela se reproduise.

Note: Si les vérifications SPF, DKIM et/ou DMARC sont activées sur le serveur, vous ne pouvez les désactiver individuellement pour les domaines ou les adresses e-mails. Cela s’applique également au greylisting.

Placer les adresses IP et les sous-réseaux sur liste blanche

Vous pouvez ajouter des adresses IP individuelles ou des sous-réseaux complets à la liste blanche du serveur de messagerie. Cela signifie :

- Les e-mails provenant d’adresses IP qui figurent sur une liste blanche sont toujours acceptés pour être remis. Ils ne sont pas rejetés, même si l’adresse IP peut se trouver sur une ou plusieurs listes DNSBL.

- Les e-mails provenant d’adresses IP qui figurent sur une liste blanche peuvent être rejetés en fonction des résultats des vérifications SPF/DKIM/DMARC. Ils peuvent également être rejetés par le greylisting ou identifiés comme étant du spam par SpamAssassin.

(Plesk for Linux) Ajouter des adresses IP à la liste blanche du serveur de messagerie:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres > Paramètres du serveur de messagerie (sous « Mail »).

- Allez sur l’onglet « Liste blanche ».

- Cliquez sur Ajouter un réseau (ou sur l’icône

si une ou plusieurs adresses IP sont déjà incluses dans la liste).

- Saisissez une adresse IP ou une plage d’adresses IP et cliquez sur OK.

Les e-mails provenant d’adresses IP ajoutées sur cette liste ne seront plus rejetés, sauf si le domaine de l’expéditeur figure sur la liste noire du serveur et si les vérifications DNSBL sont ignorées. Ils peuvent toujours être rejetés ou identifiés comme étant du spam par d’autres outils.

Placer des domaines et des adresses e-mails sur liste blanche

Même lorsque vous placez une adresse IP sur la liste blanche du serveur de messagerie, les e-mails peuvent être identifiés comme étant du spam par SpamAssassin. Pour éviter que SpamAssassin analyse des e-mails provenant d’adresses e-mail ou de domaines spécifiques (adresses e-mail, domaines et adresses IP dans Plesk pour Windows), ajoutez-les à la liste blanche SpamAssassin.

(Plesk pour Linux) Ajouter des adresses e-mail et des domaines à une liste blanche SpamAssassin:

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Allez sur l’onglet « Liste blanche ».

- Cliquez sur Ajouter une adresse.

- Téléchargez un fichier contenant la liste des adresses e-mail que vous souhaitez ajouter à la liste blanche. Vous pouvez également sélectionner le bouton radio « De la liste » et saisir une ou plusieurs adresses e-mail (par exemple, « exemple@exemple.com » ou « *@exemple.com »), puis cliquer sur Enregistrer.

Les e-mails provenant des adresses e-mail et des domaines ajoutés ne seront plus analysés par SpamAssassin.

(Plesk pour Windows) Ajouter des adresses e-mail et des domaines à une liste blanche SpamAssassin :

- Connectez-vous à Plesk.

- Allez dans Outils & Paramètres et cliquez sur Filtre anti-spam (sous « Mail »).

- Allez sur l’onglet « Liste blanche ».

- Cliquez sur Ajouter un réseau (ou sur l’icône

si une ou plusieurs adresses IP sont déjà incluses dans la liste).

- Saisissez une adresse IP, une plage d’adresses IP, une adresse e-mail (par exemple : mail@example.com) ou un domaine (par exemple : *@example.com) et cliquez sur OK.

Les e-mails provenant des adresses IP, des adresses e-mail et des domaines ajoutés ne seront plus analysés par SpamAssassin.

Éviter le traitement des e-mails sortants comme du spam

Vous pouvez utiliser SPF et DKIM pour diminuer les risques de traitement des e-mails sortants comme du spam ou leur rejet par le destinataire. Cela protège également votre nom de domaine contre l’usurpation. Les deux outils sont prêts à l’emploi et ne requièrent pas de configuration supplémentaire.

SPF est configuré par défaut pour les e-mails sortants. Cela empêche les spammeurs d’usurper l’un des noms de domaines hébergés sur le serveur Plesk et diminue les risques de voir les e-mails sortants traités comme étant du spam par le serveur de messagerie destinataire (si toutefois le serveur de messagerie destinataire est configuré pour exécuter les vérifications SPF).

L’enregistrement DNS TXT correspondant est inclus dans le template de la zone DNS de Plesk et par conséquent, il est inclus dans la zone DNS de chaque domaine créé dans Plesk. L’enregistrement SPF par défaut a la valeur suivante :

v=spf1 +a +mx +a:<hostname> -all

Cela indique au serveur de messagerie destinataire de rejeter les e-mails entrants d’un domaine hébergé sur Plesk sauf s’il provient d’une adresse IP associée aux enregistrements A et MX du domaine ou à l’enregistrement A du serveur Plesk lui-même.

Note: Vous pouvez changer cette politique pour un domaine spécifique (en éditant l’enregistrement SPF) mais aussi pour tous les domaines hébergés sur le serveur (en éditant le template DNS et en propageant la modification à tous les domaines). Toutefois, nous vous recommandons de procéder ainsi seulement si vous disposez des connaissances requises pour la syntaxe des enregistrements SPF. Si un enregistrement SPF est mal configuré, les serveurs de messagerie risquent de rejeter les messages provenant du domaine.

Pour désactiver SPF pour les messages sortants d’un domaine spécifique, supprimez l’enregistrement SPF de ce domaine. Pour désactiver SPF pour les messages sortants de tous les domaines hébergés sur le serveur, supprimez l’enregistrement SPF du template DNS et propagez les modifications à tous les domaines.

La signature DKIM des mails sortants est activée par défaut sur le serveur. Elle est également activée pour les nouveaux domaines avec DNS et hébergement de la messagerie dans Plesk.

L’enregistrement DNS TXT correspondant est inclus dans le template de la zone DNS de Plesk, et par conséquent, dans la zone DNS de chaque domaine créé dans Plesk. Tous les messages envoyés depuis les comptes mail appartenant au domaine concerné sont signés avec la clé privée DKIM trouvée dans l’enregistrement DNS TXT correspondant. Il y a ainsi moins de risques que le serveur de messagerie destinataire traite ce type de message comme du spam (si celui-ci est configuré pour effectuer des vérifications DKIM).

Note: DKIM ne peut pas être activé par défaut pour les domaines qui utilisent un serveur DNS externe. Pour ces domaines, vous devez activer DKIM manuellement.